Технологии безопасности в IE8 - XSS Filter, SmartScreen Filter, Data Execution Prevention

Ссылки на источники:

- МакРии Р. Статистическое подтверждение XSS-фильтра IE8. http://www.interface.ru/home.asp?artId=22801

- Фильтр SmartScreen: вопросы и ответы. http://windows.microsoft.com/ru-RU/windows-vista/SmartScreen-Filter-frequently-asked-questions

- Материал из Википедии - свободной энциклопедии http://ru.wikipedia.org/wiki/Data_Execution_Prevention

- Блог Internet Explorer : Безопасность IE8: технология защиты памяти DEP (NX) http://www.thevista.ru/page.php?id=9860

Краткие итоги

На практическом занятии мы познакомились с новыми технологиями Microsoft ( XSS Filter, SmartScreen Filter, Data Execution Prevention ), предназначенными для защиты web-приложений от распространенных угроз, таких как межсайтовый скриптинг и интернет-фишинг.

Набор для практики

Вопросы:

- Назовите известные вам угрозы для web-приложений

- Что такое XSS Filter?

- Что такое SmartScreen Filter?

- Что такое Data Execution Prevention?

Упражнения:

- добавьте сайт в доверенную зону.

XSS-фильтр IE8

Согласно отчета организации Web Application Security Consortium (WASC) основную долю уязвимостей web-приложений составляют XSS-атаки ( межсайтовый скриптинг ) (41%). В частности, на 10 297 сайтов, проверенных в рамках исследования WASC, было обнаружено 28 796 XSS-уязвимостей, которые присутствовали на 31% изученных сайтов. Согласно отчету подразделения компании Symantec Internet Security Threat Report за последние 6 месяцев 2007 года было документировано 11 253 уязвимостей межсайтового скриптинга, при этом рост уязвимостей за пол года составил 62%. Согласно WhiteHat Security Statistics Report, 90% сайтов имеют хотя бы одну уязвимость, а 70% уязвимы для XSS-атак. В процессе XSS-атаки злоумышленники могут получить несанкционированный доступ к файлам cookies, истории браузера, а также могут похитить конфиденциальную пользовательскую информацию.

Для защиты Internet Explorer от подобного рода атак Microsoft разработала XSS-фильтр. XSS-фильтр в IE8 призван автоматически обнаруживать и предотвращать наиболее распространенные XSS-атаки без потери производительности или совместимости. Было установлено, что 70% возможных угроз, с которыми могут столкнуться пользователи IE8, и предотвращаются XSS-фильтром [1].

XSS-фильтр работает как компонент IE8, который просматривает все запросы и ответы, проходящие через браузер. Обнаружив атаку в межсайтовом запросе, XSS-фильтр блокирует вредоносный скрипт [1].

Фильтр SmartScreen

В настоящее время в Интернете широкое распространение получило явление фишинга. Фишинг это -способ получения обманным путем личной или финансовой информации о пользователях компьютера через сообщение электронной почты или веб-сайт. Обычно интернет-фишинг начинается с электронного сообщения, похожего на официальное уведомление из надежного источника: банка, компании кредитных карточек или от известного получателя интерактивного платежа. В электронном сообщении содержится ссылка на поддельный веб-сайт, где требуется ввести личную информацию, например, номер банковского счета или пароль. Эта информация впоследствии используется с целью кражи [2].

Для борьбы с интернет-фишингом Microsoft разработала SmartScreen-фильтр.

Фильтр SmartScreen - одна из возможностей обозревателя Internet Explorer, позволяющая обнаруживать поддельные веб-сайты. Фильтр SmartScreen также обеспечивает защиту от установки вредоносного программного обеспечения.

Фильтр SmartScreen обеспечивает защиту тремя следующими способами.

- Он работает в фоновом режиме при просмотре веб-страниц, анализируя их и определяя, содержат ли они характеристики, которые могут быть подозрительными. При обнаружении подозрительных веб-страниц фильтр SmartScreen отобразит сообщение, обеспечивающее возможность предоставления отзыва и рекомендующее продолжать работу с осторожностью.

- Фильтр SmartScreen проверяет, содержатся ли посещаемые сайты в постоянно обновляемом списке обнаруженных поддельных сайтов и сайтов, распространяющих вредоносное программное обеспечение. При нахождении соответствия фильтр SmartScreen отобразит окно предупреждения красного цвета, уведомляющее о том, что сайт блокирован для обеспечения безопасности.

- Фильтр SmartScreen также проверяет, содержатся ли файлы, загруженные из Интернета, в аналогичном динамически обновляемом списке обнаруженных сайтов, распространяющих вредоносное программное обеспечение. При нахождении соответствия фильтр SmartScreen отобразит окно предупреждения красного цвета, уведомляющее о том, что загруженный объект блокирован для обеспечения безопасности.

Фильтр SmartScreen использует веб-соединение по каналам SSL (Secure Socket Layer) для отправки адресов веб-сайтов в корпорацию Майкрософт.

Проверка веб-сайтов в Internet Explorer может производиться следующим образом.

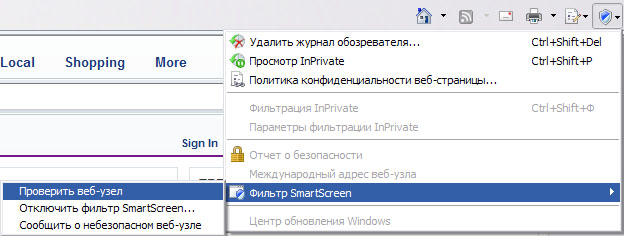

Запустите обозреватель Internet Explorer. Перейдите на проверяемый web-сайт. Нажмите кнопку Безопасность, выберите пункт Фильтр SmartScreen и щелкните Проверить веб-узел ( рис. 19.1).

В случае успешной проверки мы увидим такое сообщение ( рис. 19.2).

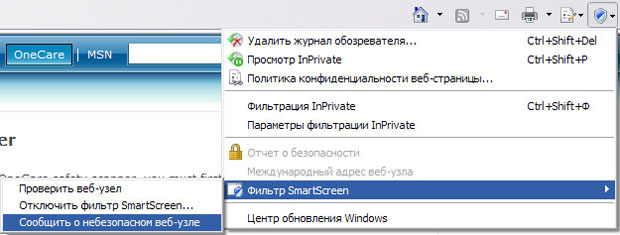

Сообщить о поддельном web-сайте можно, выполнив следующие команды ( рис. 19.3):

Нажмите кнопку Безопасность, выберите пункт Фильтр SmartScreen и щелкните Сообщить о небезопасном веб-узле.

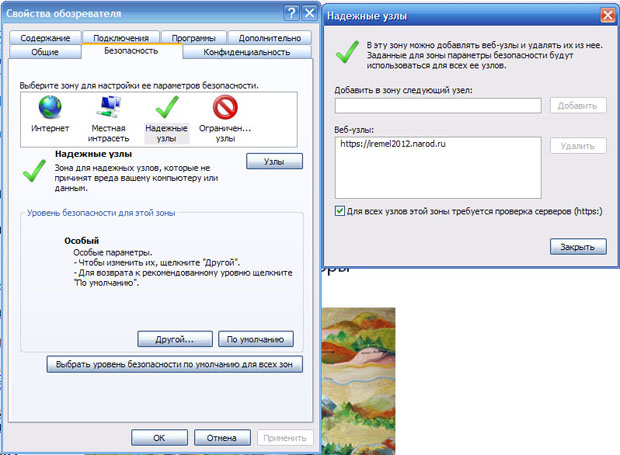

Для фильтра SmartScreen можно создать настраиваемый список надежных сайтов. Для этого нужно выполнить следующие действия ( рис. 19.4).

- Запустите обозреватель Internet Explorer: нажмите кнопку Пуск

и выберите Internet Explorer.

и выберите Internet Explorer. - Перейдите на веб-сайт, который требуется добавить в список надежных сайтов.

- Нажмите кнопку Сервис и затем щелкните Свойства обозревателя.

- Откройте вкладку Безопасность и выберите пункт Надежные узлы.

- Нажмите кнопку Узлы. Адрес веб-сайта отобразится в поле Добавить в зону следующий узел.

- Если сайт не является безопасным (HTTPS), снимите флажок рядом с пунктом Для всех узлов этой зоны требуется проверка серверов (https:).

- Нажмите кнопку Добавить, а затем кнопку Закрыть.

- На вкладке Безопасность нажмите кнопку Другой.

- В диалоговом окне Параметры безопасности перейдите к пункту Использовать фильтр SmartScreen, а затем нажмите кнопку Отключить.

- Нажмите кнопку ОК, а затем - ОК еще раз.

Data Execution Prevention (DEP)

Data Execution Prevention (DEP) (англ. Предотвращение выполнения данных) - функция безопасности, встроенная в семейство операционных систем Windows, которая не позволяет приложению исполнять код из области памяти, помеченной как "только для данных". Она позволит предотвратить некоторые атаки, которые, например, сохраняют код в такой области с помощью переполнения буфера. DEP работает в двух режимах: аппаратном, для процессоров, которые могут помечать страницы как "не для исполнения кода", и программном, для остальных процессоров. Эта функция впервые появилась во втором пакете обновлений для Windows XP.

С помощью технологии Data Execution Protection (или просто DEP), используемой в Windows XP SP3 и Windows Vista SP1, IE8 сможет сканировать загружаемые файлы и блокировать их, в случае если они кажутся подозрительными.

Технология Data Execution Prevention (DEP) в IE8 - призвана заблокировать потенциальные уязвимости в браузере.

Технология защиты памяти DEP (NX) в Internet Explorer 8

В Internet Explorer 7 в Windows Vista была впервые представлена (выключенная по умолчанию) функция защиты памяти, которая помогала избегать атаки из Интернета. Эта функция также известна как Data Execution Prevention (DEP) или No-Execute (NX). В Internet Explorer 8 в Windows Server2008 и Windows Vista SP1 данная функция включена по умолчанию.

DEP помогает избежать атак путем предотвращения запуска кода, размещенного в участке памяти, помеченном как неисполняемый. DEP в комбинации с другими технологиями, как ASLR, делает процесс использования взломщиками разнообразных уязвимостей, связанных с памятью (например, переполнение буфера) намного более сложным. Лучше всего данная технология работает для Internet Explorer и для загружаемых аддонов. Для обеспечения всех этих функций безопасности от пользователя не требуется никаких дополнительных действий и никаких запросов ему показано не будет.