|

После прохождения курса Стандарты инфрмационной безопасности мне предложено получение Удостоверения о повышении квалификации от НИУ ВШЭ по программе Менеджмент информационной безопасности. Программа включает в себя ряд курсов которые я уже ранее проходил. Какой порядок действий в данном случае? Как прозводится перезачет результатов? И какие экщамены мне надо еще доздать чтобы получить удостоверение? |

Методики и программные продукты для оценки рисков

Ниже приведены краткие описания ряда распространенных методик анализа рисков. Их можно разделить на:

- методики, использующие оценку риска на качественном уровне (например, по шкале "высокий", "средний", "низкий"). К таким методикам, в частности, относится FRAP;

- количественные методики (риск оценивается через числовое значение, например размер ожидаемых годовых потерь). К этому классу относится методика RiskWatch;

- методики, использующие смешанные оценки (такой подход используется в CRAMM, методике Microsoft и т.д.).

Методика CRAMM

Это одна из первых методик анализа рисков в сфере ИБ - работа над ней была начата в середине 80-х гг. центральным агентством по компьютерам и телекоммуникациям (CCTA) Великобритании.

В основе метода CRAMM лежит комплексный подход к оценке рисков, сочетающий количественные и качественные методы анализа. Метод является универсальным и подходит как для крупных, так и для малых организаций, как правительственного, так и коммерческого сектора. Версии программного обеспечения CRAMM, ориентированные на разные типы организаций, отличаются друг от друга своими базами знаний (profiles). Для коммерческих организаций имеется Коммерческий профиль (Commercial Profile), для правительственных организаций - Правительственный профиль (Government profile). Правительственный вариант профиля, также позволяет проводить аудит на соответствие требованиям американского стандарта ITSEC ("Оранжевая книга").

Исследование ИБ системы с помощью СRAMM проводится в три стадии [9,10,11].

На первой стадии анализируется все, что касается идентификации и определения ценности ресурсов системы. Она начинается с решения задачи определения границ исследуемой системы: собираются сведения о конфигурации системы и о том, кто отвечает за физические и программные ресурсы, кто входит в число пользователей системы, как они ее применяют или будут применять.

Проводится идентификация ресурсов: физических, программных и информационных, содержащихся внутри границ системы. Каждый ресурс необходимо отнести к одному из предопределенных классов. Затем строится модель информационной системы с позиции ИБ. Для каждого информационного процесса, имеющего, по мнению пользователя, самостоятельное значение и называемого пользовательским сервисом, строится дерево связей используемых ресурсов. Построенная модель позволяет выделить критичные элементы.

Ценность физических ресурсов в CRAMM определяется стоимостью их восстановления в случае разрушения.

Ценность данных и программного обеспечения определяется в следующих ситуациях:

- недоступность ресурса в течение определенного периода времени;

- разрушение ресурса - потеря информации, полученной со времени последнего резервного копирования, или ее полное разрушение;

- нарушение конфиденциальности в случаях несанкционированного доступа штатных сотрудников или посторонних лиц;

- модификация - рассматривается для случаев мелких ошибок персонала (ошибки ввода), программных ошибок, преднамеренных ошибок;

- ошибки, связанные с передачей информации: отказ от доставки, недоставка информации, доставка по неверному адресу.

Для оценки возможного ущерба CRAMM рекомендует использовать следующие параметры:

- ущерб репутации организации;

- нарушение действующего законодательства;

- ущерб для здоровья персонала;

- ущерб, связанный с разглашением персональных данных отдельных лиц;

- финансовые потери от разглашения информации;

- финансовые потери, связанные с восстановлением ресурсов;

- потери, связанные с невозможностью выполнения обязательств;

- дезорганизация деятельности.

Для данных и программного обеспечения выбираются применимые к данной ИС критерии, дается оценка ущерба по шкале со значениями от 1 до 10.

В описаниях CRAMM в качестве примера приводится в [9] такая шкала оценки по критерию "Финансовые потери, связанные с восстановлением ресурсов":

- 2 балла - менее $1000;

- 6 баллов - от $1000 до $10 000;

- 8 баллов - от $10 000 до $100 000;

- 10 баллов - свыше $100 000.

При низкой оценке по всем используемым критериям (3 балла и ниже) считается, что рассматриваемая система требует базового уровня защиты (для этого уровня не требуется подробной оценки угроз ИБ) и вторая стадия исследования пропускается.

На второй стадии рассматривается все, что относится к идентификации и оценке уровней угроз для групп ресурсов и их уязвимостей. В конце стадии заказчик получает идентифицированные и оцененные уровни рисков для своей системы. На этой стадии оцениваются зависимость пользовательских сервисов от определенных групп ресурсов и существующий уровень угроз и уязвимостей, вычисляются уровни рисков и анализируются результаты.

Ресурсы группируются по типам угроз и уязвимостей. Например, в случае существования угрозы пожара или кражи в качестве группы ресурсов разумно рассмотреть все ресурсы, находящиеся в одном месте (серверный зал, комната средств связи и т. д.). Оценка уровней угроз и уязвимостей производится на основе исследования косвенных факторов.

Программное обеспечение CRAMM для каждой группы ресурсов и каждого из 36 типов угроз генерирует список вопросов, допускающих однозначный ответ. Уровень угроз оценивается, в зависимости от ответов, как очень высокий, высокий, средний, низкий и очень низкий. Уровень уязвимости оценивается, в зависимости от ответов, как высокий, средний и низкий.

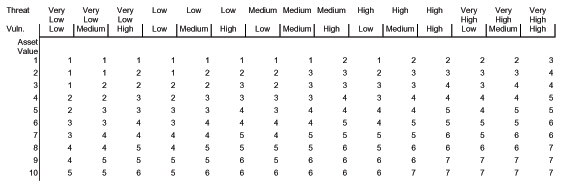

На основе этой информации рассчитываются уровни рисков в дискретной шкале с градациями от 1 до 7. Полученные уровни угроз, уязвимостей и рисков анализируются и согласовываются с заказчиком.

CRAMM объединяет угрозы и уязвимости в матрице риска. Рассмотрим, как получается эта матрица, и что каждый из уровней риска означает.

Основной подход, для решения этой проблемы состоит в рассмотрении [12]:

- уровня угрозы (шкала приведена в табл. 4.1);

- уровня уязвимости (шкала приведена в табл. 4.2);

- размера ожидаемых финансовых потерь (пример на рис. 4.1).

| Описание | Значение |

|---|---|

| инцидент происходит в среднем, не чаще, чем каждые 10 лет | очень низкий |

| инцидент происходит в среднем один раз в 3 года | низкий |

| инцидент происходит в среднем раз в год | средний |

| инцидент происходит в среднем один раз в четыре месяца | высокий |

| инцидент происходит в среднем раз в месяц | очень высокий |

| Описание | Значение |

|---|---|

| В случае возникновения инцидента, вероятность развития событий по наихудшему сценарию меньше 0,33 | низкий |

| В случае возникновения инцидента, вероятность развития событий по наихудшему сценарию от 0,33 до 0,66 | средний |

| В случае возникновения инцидента, вероятность развития событий по наихудшему сценарию выше 0,66 | высокий |

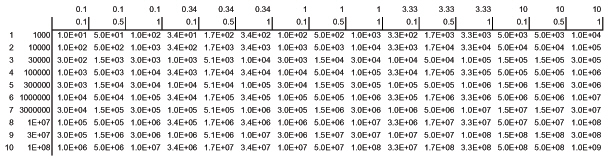

Исходя из оценок стоимости ресурсов защищаемой ИС, оценок угроз и уязвимостей, определяются "ожидаемые годовые потери". На рис. 4.1 приведен пример матрицы оценки ожидаемый потерь [12]. В ней второй столбец слева содержит значения стоимости ресурса, верхняя строка заголовка таблицы - оценку частоты возникновения угрозы в течение года (уровня угрозы), нижняя строка заголовка - оценку вероятности успеха реализации угрозы (уровня уязвимости).

Значения ожидаемых годовых потерь (англ. Annual Loss of Expectancy) переводятся в CRAMM в баллы, показывающие уровень риска, согласно шкале, представленной на рис. 4.2 (в этом примере размер потерь приводится в фунтах стерлингов).

В соответствии с приведенной ниже матрицей, выводится оценка риска ( рис. 4.3)

Третья стадия исследования заключается в поиске адекватных контрмер. По существу, это поиск варианта системы безопасности, наилучшим образом удовлетворяющей требованиям заказчика.

На этой стадии CRAMM генерирует несколько вариантов мер противодействия, адекватных выявленным рискам и их уровням. Контрмеры можно объединить в три категории: около 300 рекомендаций общего плана; более 1000 конкретных рекомендаций; около 900 примеров того, как можно организовать защиту в данной ситуации.

Таким образом, CRAMM - пример методики расчета, при которой первоначальные оценки даются на качественном уровне, и потом производится переход к количественной оценке (в баллах).

Методика FRAP

Методика "Facilitated Risk Analysis Process (FRAP)" предлагаемая компанией Peltier and Associates (сайт в Интернет http://www.peltierassociates.com/) разработана Томасом Пелтиером (Thomas R. Peltier) и опубликована в [13] (фрагменты данной книги доступны на сайте, приведенное ниже описание построено на их основе). В методике, обеспечение ИБ ИС предлагается рассматривать в рамках процесса управления рисками. Управление рисками в сфере ИБ - процесс, позволяющий компаниям найти баланс между затратами средств и сил на средства защиты и получаемым эффектом.

Управление рисками должно начинаться с оценки рисков: должным образом оформленные результаты оценки станут основой для принятия решений в области повышения безопасности системы.

После завершения оценки, проводится анализ соотношения затрат и получаемого эффекта (англ. cost/benefit analysis), который позволяет определить те средства защиты, которые нужны, для снижения риска до приемлемого уровня.

Ниже приведены основные этапы оценки рисков. Данный список во многом повторяет аналогичный перечень из других методик, но во FRAP более подробно раскрываются пути получения данных о системе и ее уязвимостях.

- Определение защищаемых активов производится с использованием опросных листов, изучения документации на систему, использования инструментов автоматизированного анализа (сканирования) сетей.

-

Идентификация угроз. При составлении списка угроз могут использоваться разные подходы:

- заранее подготовленные экспертами перечни угроз (checklists), из которых выбираются актуальные для данной системы;

- анализ статистики происшествий в данной ИС и в подобных ей - оценивается частота их возникновения; по ряду угроз, например, угрозе возникновения пожара, подобную статистику можно получить у соответствующих государственных организаций;

- "мозговой штурм", проводимый сотрудниками компании.

- Когда список угроз закончен, каждой из них сопоставляют вероятность возникновения. После чего оценивают ущерб, который может быть нанесен данной угрозой. Исходя из полученных значений, оценивается уровень угрозы.

При проведении анализа, как правило, принимают, что на начальном этапе в системе отсутствуют средства и механизмы защиты. Таким образом оценивается уровень риска для незащищенной ИС, что в последствии позволяет показать эффект от внедрения средств защиты информации (СЗИ).

Оценка производится для вероятности возникновения угрозы и ущерба от нее по следующим шкалам.

Вероятность (Probability):

- Высокая (High Probability) - очень вероятно, что угроза реализуется в течение следующего года;

- Средняя (Medium Probability) - возможно угроза реализуется в течение следующего года;

- Низкая (Low Probability) - маловероятно, что угроза реализуется в течение следующего года.

Ущерб (Impact) - мера величины потерь или вреда, наносимого активу:

- Высокий (High Impact): остановка критически важных бизнес-подразделений, которая приводит к существенному ущербу для бизнеса, потере имиджа или неполучению существенной прибыли;

- Средний (Medium Impact): кратковременное прерывание работы критических процессов или систем, которое приводит к ограниченным финансовым потерям в одном бизнес-подразделении;

- Низкий (Low Impact): перерыв в работе, не вызывающий ощутимых финансовых потерь.

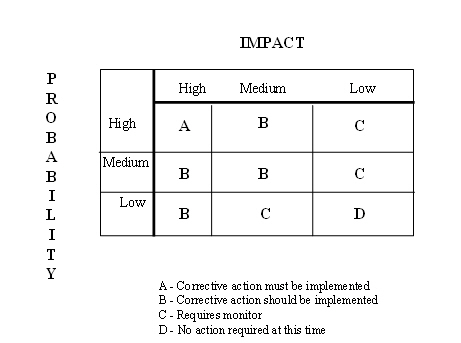

Оценка определяется в соответствии с правилом, задаваемым матрицей рисков, изображенной на рис. 4.4. Полученная оценка уровня риска может интерпретироваться следующим образом:

- уровень A - связанные с риском действия (например, внедрение СЗИ) должны быть выполнены немедленно и в обязательном порядке;

- уровень B - связанные с риском действия должны быть предприняты;

- уровень C - требуется мониторинг ситуации (но непосредственных мер по противодействию угрозе принимать, возможно, не надо);

- уровень D -никаких действий в данный момент предпринимать не требуется.

- После того как угрозы идентифицированы и дана оценка риска, должны быть определены контрмеры, позволяющие устранить риск или свести его до приемлемого уровня. При этом должны приниматься во внимание законодательные ограничения, делающие невозможным или, наоборот, предписывающие в обязательном порядке, использование тех или иных средств и механизмов защиты. Чтобы определить ожидаемый эффект, можно провести оценку того же риска, но при условии внедрения предлагаемого СЗИ. Если риск снижен недостаточно, возможно, надо применить другое СЗИ. Вместе с определением средства защиты, надо определить какие затраты повлечет его приобретение и внедрение (затраты могут быть как прямые, так и косвенные - см. ниже). Кроме того, необходимо оценить, безопасно ли само это средство, не создает ли оно новых уязвимостей в системе.

Чтобы использовать экономически эффективные средства защиты, нужно проводить анализ соотношения затрат и получаемого эффекта. При этом надо оценивать не только стоимость приобретения решения, но и стоимость поддержания его работы. В затраты могут включаться:

- Документирование. Когда оценка рисков закончена, ее результаты должны быть подробно документированы в стандартизованном формате. Полученный отчет может быть использован при определении политик, процедур, бюджета безопасности и т.д.