|

После прохождения курса Стандарты инфрмационной безопасности мне предложено получение Удостоверения о повышении квалификации от НИУ ВШЭ по программе Менеджмент информационной безопасности. Программа включает в себя ряд курсов которые я уже ранее проходил. Какой порядок действий в данном случае? Как прозводится перезачет результатов? И какие экщамены мне надо еще доздать чтобы получить удостоверение? |

Управление рисками. Модель безопасности с полным перекрытием

Введение

Целью данного курса является изучение современных методик анализа и управления рисками, связанными с информационной безопасностью (ИБ). В связи с тем, что в процессе управления рисками может проводиться внедрение конкретных средств и механизмов защиты, в практической части курса упор делается на управление рисками в системах, базирующихся на операционных системах (ОС) семейства Microsoft Windows.

Риском в сфере ИБ будем называть потенциальную возможность понести убытки из-за нарушения безопасности информационной системы (ИС). Зачастую понятие риска смешивают с понятием угрозы.

Угрозой ИБ называют потенциально возможное происшествие неважно, преднамеренное или нет, которое может оказать нежелательное воздействие на компьютерную систему, а также информацию, хранящуюся и обрабатывающуюся в ней.

Уязвимость ИС - это некая неудачная характеристика, которая делает возможным возникновение угрозы. Уязвимость есть недостаточная защищенность и/или некоторые ошибки в системе, а также наличие в системе потайных входов в нее, оставленные разработчиками этой системы при ее отладке и настройке.

От угрозы риск отличает наличие количественной оценки возможных потерь и (возможно) оценки вероятности реализации угрозы.

Но разберемся, зачем нужно исследовать риски в сфере ИБ и что это может дать при разработке системы обеспечения ИБ для ИС. Для любого проекта, требующего финансовых затрат на его реализацию, весьма желательно уже на начальной стадии определить, что мы будем считать признаком завершения работы и как будем оценивать результаты проекта. Для задач, связанных с обеспечением ИБ это более чем актуально.

На практике наибольшее распространение получили два подхода к обоснованию проекта подсистемы обеспечения безопасности.

Первый из них основан на проверке соответствия уровня защищенности ИС требованиям одного из стандартов в области информационной безопасности. Это может быть класс защищенности в соответствии с требованиями руководящих документов Гостехкомиссии РФ (сейчас это ФСТЭК России), профиль защиты, разработанный в соответствии со стандартом ISO-15408, или какой-либо другой набор требований. Тогда критерий достижения цели в области безопасности - это выполнение заданного набора требований. Критерий эффективности - минимальные суммарные затраты на выполнение поставленных функциональных требований:  где ci - затраты на i -е средство защиты.

где ci - затраты на i -е средство защиты.

Основной недостаток данного подхода заключается в том, что в случае, когда требуемый уровень защищенности жестко не задан (например, через законодательные требования) определить "наиболее эффективный" уровень защищенности ИС достаточно сложно.

Второй подход к построению системы обеспечения ИБ связан с оценкой и управлением рисками. Изначально он произошел из принципа "разумной достаточности" примененного к сфере обеспечения ИБ. Этот принцип может быть описан следующим набором утверждений:

- абсолютно непреодолимой защиты создать невозможно;

- необходимо соблюдать баланс между затратами на защиту и получаемым эффектом, в т.ч. и экономическим, заключающимся в снижении потерь от нарушений безопасности;

- стоимость средств защиты не должна превышать стоимости защищаемой информации (или других ресурсов - аппаратных, программных);

- затраты нарушителя на несанкционированный доступ (НСД) к информации должны превышать тот эффект, который он получит, осуществив подобный доступ.

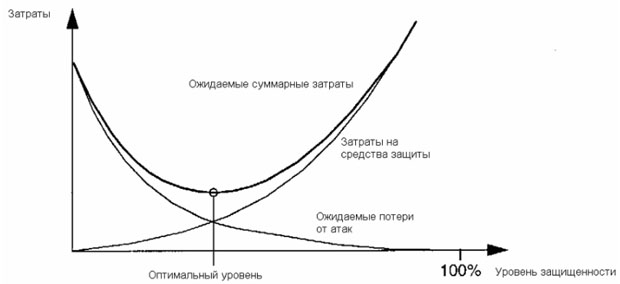

Но вернемся к рискам. В данном случае, рассматривая ИС в ее исходном состоянии, мы оцениваем размер ожидаемых потерь от инцидентов, связанных с информационной безопасностью (как правило, берется определенный период времени, например - год). После этого, делается оценка того, как предлагаемые средства и меры обеспечения безопасности влияют на снижение рисков, и сколько они стоят. Если представить некоторую идеальную ситуацию, то идею подхода отображает приведенный ниже график ( рис. 1.1) [1].

увеличить изображение

Рис. 1.1. Идеализированный график соотношения "затраты на защиту - ожидаемые потери".

По мере того, как затраты на защиту растут, размер ожидаемых потерь падает. Если обе функции имеют вид, представленный на рисунке, то можно определить минимум функции "Ожидаемые суммарные затраты", который нам и требуется.

К сожалению, на практике точные зависимости между затратами и уровнем защищенности определить не представляется возможным, поэтому аналитический метод определения минимальных затрат в представленном виде неприменим.

Для того, чтобы перейти к рассмотрению вопросов описания риска, введем еще одно определение. Ресурсом или активом будем называть именованный элемент ИС, имеющий (материальную) ценность и подлежащий защите.

Тогда риск может быть идентифицирован следующим набором параметров:

- угроза, возможной реализацией которой вызван данный риск;

- ресурс, в отношении которого может быть реализована данная угроза (ресурс может быть информационный, аппаратный, программный и т.д.);

- уязвимость, через которую может быть реализована данная угроза в отношении данного ресурса.

Важно также определить то, как мы узнаем, что нежелательное событие произошло. Поэтому в процессе описания рисков, обычно также указывают события- "триггеры", являющиеся идентификаторами рисков, произошедших или ожидающихся в скором времени (например, увеличение времени отклика web-сервера может свидетельствовать о производимой на него одной из разновидностей атак на "отказ в обслуживании").

Исходя из сказанного выше, в процессе оценки риска надо оценить стоимость ущерба и частоту возникновения нежелательных событий и вероятность того, что подобное событие нанесет урон ресурсу.

Размер ущерба от реализации угрозы в отношении ресурса зависит от:

- От стоимости ресурса, который подвергается риску.

- От степени разрушительности воздействия на ресурс, выражаемой в виде коэффициента разрушительности. Как правило, указанный коэффициент лежит в диапазоне от 0 до 1.

Таким образом, получаем оценку, представимую в виде произведения:

(Стоимость ресурса)*(Коэф. Разрушительности).

Далее необходимо оценить частоту возникновения рассматриваемого нежелательного события (за какой-то фиксированный период) и вероятность успешной реализации угрозы. В результате, стоимость риска может быть вычислена по формуле:

(Частота)*(Вероятность)*(Стоимость ресурса)*(Коэф. Разрушительности).

Примерно такая формула используется во многих методиках анализа рисков, некоторые из которых будут рассмотрены в дальнейшем. Ожидаемый ущерб сравнивается с затратами на меры и средства защиты, после чего принимается решение в отношении данного риска. Он может быть:

- снижен (например, за счет внедрения средств и механизмов защиты, уменьшающих вероятность реализации угрозы или коэффициент разрушительности);

- устранен (за счет отказа от использования подверженного угрозе ресурса);

- перенесен (например, застрахован, в результате чего в случае реализации угрозы безопасности, потери будет нести страховая компания, а не владелец ИС);

- принят.

Управление рисками. Модель безопасности с полным перекрытием

Идеи управления рисками во многом восходят к модели безопасности с полным перекрытием, разработанной в 70-х годах [2].

Модель системы безопасности с полным перекрытием строится исходя из постулата, что система безопасности должна иметь, по крайней мере, одно средство для обеспечения безопасности на каждом возможном пути воздействия нарушителя на ИС.

В модели точно определяется каждая область, требующая защиты, оцениваются средства обеспечения безопасности с точки зрения их эффективности и их вклад в обеспечение безопасности во всей вычислительной системе.

Считается, что несанкционированный доступ к каждому из множества защищаемых объектов (ресурсов ИС) О сопряжен с некоторой "величиной ущерба" для владельца ИС, и этот ущерб может быть определен количественно.

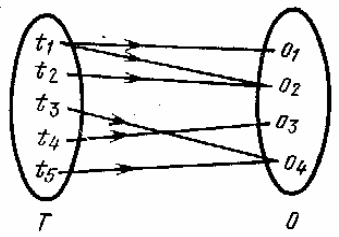

С каждым объектом, требующим защиты, связывается некоторое множество действий, к которым может прибегнуть нарушитель для получения несанкционированного доступа к объекту. Потенциальные злоумышленные действия по отношению ко всем объектам  формируют набор угроз ИБ Т. Каждый элемент множества угроз характеризуется вероятностью появления.

формируют набор угроз ИБ Т. Каждый элемент множества угроз характеризуется вероятностью появления.

Множество отношений "объект-угроза" образуют двухдольный граф ( рис. 1.2), в котором ребро ( ti,оj ) существует тогда и только тогда, когда ti является средством получения доступа к объекту oj. Следует отметить, что связь между угрозами и объектами не является связью типа "один к одному" - угроза может распространяться на любое число объектов, а объект может быть уязвим со стороны более чем одной угрозы. Цель защиты состоит в том, чтобы "перекрыть" каждое ребро данного графа и воздвигнуть барьер для доступа по этому пути.

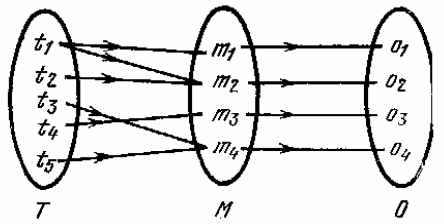

Завершает модель третий набор, описывающий средства обеспечения безопасности М, которые используются для защиты информации в ИС. В идеальном случае, каждое средство  должно устранять некоторое ребро ( ti,oj ). В действительности, mk выполняет функцию "барьера", обеспечивая некоторую степень сопротивления попыткам проникновения. Это сопротивление - основная характеристика, присущая всем элементам набора M. Набор М средств обеспечения безопасности преобразует двудольный граф в трехдольный (

рис.

1.3).

должно устранять некоторое ребро ( ti,oj ). В действительности, mk выполняет функцию "барьера", обеспечивая некоторую степень сопротивления попыткам проникновения. Это сопротивление - основная характеристика, присущая всем элементам набора M. Набор М средств обеспечения безопасности преобразует двудольный граф в трехдольный (

рис.

1.3).

В защищенной системе все ребра представляются в форме ( ti,mk ) и ( mk,oj ). Любое ребро в форме ( ti,oj ) определяет незащищенный объект. Следует отметить, что одно и то же средство обеспечения безопасности может противостоять реализации более чем одной угрозы и (или) защищать более одного объекта. Отсутствие ребра ( ti,oj ) не гарантирует полного обеспечения безопасности (хотя наличие такого ребра дает потенциальную возможность несанкционированного доступа за исключением случая, когда вероятность появления ti равна нулю).

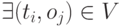

Далее в рассмотрение включается теоретико-множественная модель защищенной системы - система обеспечения безопасности Клементса. Она описывает систему в виде пятикортежного набора S={О,T,M,V,B}, где О - набор защищаемых объектов; Т - набор угроз; М - набор средств обеспечения безопасности; V - набор уязвимых мест - отображение ТxO на набор упорядоченных пар Vi=(ti,oj), представляющих собой пути проникновения в систему; В - набор барьеров - отображение VxM или ТxОxМ на набор упорядоченных троек bi=(ti,oj,mk) представляющих собой точки, в которых требуется осуществлять защиту в системе.

Таким образом, система с полным перекрытием - это система, в которой имеются средства защиты на каждый возможный путь проникновения. Если в такой системе  , то

, то  .

.

Далее производятся попытки количественно определить степень безопасности системы, сопоставляя каждой дуге весовой коэффициент.

Модель системы безопасности с полным перекрытием описывает требования к составу подсистемы защиты ИС. Но в ней не рассматривается вопрос стоимости внедряемых средств защиты и соотношения затрат на защиту и получаемого эффекта. Кроме того, определить полное множество "путей проникновения" в систему на практике может оказаться достаточно сложно. А именно от того, как полно описано это множество, зависит то, насколько полученный результат будет адекватен реальному положению дел.