Организационные основы выполнения мероприятий по ТКЗИ

14.3. Обеспечение защиты информации при выводе из эксплуатации аттестованной информационной системы или после принятия решения об окончании обработки информации

Обеспечение защиты информации при выводе из эксплуатации аттестованной информационной системы или после принятия решения об окончании обработки информации осуществляется оператором в соответствии с эксплуатационной документацией на систему защиты информации информационной системы и организационно-распорядительными документами по защите информации и в том числе включает:

- архивирование информации, содержащейся в информационной системе;

- уничтожение (стирание) данных и остаточной информации с машинных носителей информации и (или) уничтожение машинных носителей информации.

Архивирование информации, содержащейся в информационной системе, должно осуществляться при необходимости дальнейшего использования информации в деятельности оператора.

Уничтожение (стирание) данных и остаточной информации с машинных носителей информации производится при необходимости передачи машинного носителя информации другому пользователю информационной системы или в сторонние организации для ремонта, технического обслуживания или дальнейшего уничтожения.

При выводе из эксплуатации машинных носителей информации, на которых осуществлялись хранение и обработка информации, осуществляется физическое уничтожение этих машинных носителей информации.

14.4. Особенности реализации мероприятий по защите персональных данных

Как уже отмечалось ранее, реализация мероприятий по защите персональных данных осуществляется на основе Постановления Правительства РФ от 01.11.2012 N 1119 "Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных" (далее ПП №1119) и Приказа ФСТЭК России от 18.02.2013 N 21 "Об утверждении Состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных" (далее Приказ ФСТЭК №21).

На основе ПП №1119 оператор определяет уровень защищенности своей ИСПДн.

Постановление Правительства №1119 вводит классификацию информационных систем персональных данных (ИСПДн).

Уровень защищенности ИСПДн зависит от актуального типа угроз, типа обрабатываемых ПДн (специальные, биометрические, общедоступные, иные категории) и количества субъектов ПДн. Определение уровня защищенности производится в соответствии с таблицей 14.1.

| Категория ПДн + кол-во | АУ 1 типа | АУ 2 типа | АУ 3 типа |

|---|---|---|---|

| Спец.категории ПДн более чем 100 000 субъектов ПДн, не являющихся сотрудниками оператора | 1 | 1 | 2 |

| Спец.категории ПДн сотрудников оператора или специальные категории персональных данных менее чем 100 000 субъектов ПДн, не являющихся сотрудниками оператора | 1 | 2 | 3 |

| Биометрические ПДн | 1 | 2 | 3 |

| Иные категории ПДн более чем 100 000 субъектов ПДн, не являющихся сотрудниками оператора | 1 | 2 | 3 |

| Иные категории ПДн данных сотрудников оператора или иные категории ПДн менее чем 100000 субъектов ПДн, не являющихся сотрудниками оператора | 1 | 3 | 4 |

| Общедоступные ПДн более чем 100 000 субъектов ПДн, не являющихся сотрудниками оператора | 2 | 2 | 4 |

| Общедоступные ПДн сотрудников оператора или общедоступные ПДн менее чем 100 000 субъектов ПДн, не являющихся сотрудниками оператора | 2 | 3 | 4 |

В Приказе ФСТЭК №21 определены меры защиты информации, которые необходимо реализовать оператору в зависимости от класса ИСПДн. Выделено 15 групп организационных и технических мер защиты:

- идентификация и аутентификация субъектов доступа и объектов доступа;

- управление доступом субъектов доступа к объектам доступа;

- ограничение программной среды;

- защита машинных носителей информации, на которых хранятся и (или) обрабатываются персональные данные (далее - машинные носители персональных данных);

- регистрация событий безопасности;

- антивирусная защита;

- обнаружение (предотвращение) вторжений;

- контроль (анализ) защищенности персональных данных;

- обеспечение целостности информационной системы и персональных данных;

- обеспечение доступности персональных данных;

- защита среды виртуализации;

- защита технических средств;

- защита информационной системы, ее средств, систем связи и передачи данных;

- выявление инцидентов (одного события или группы событий), которые могут привести к сбоям или нарушению функционирования информационной системы и (или) к возникновению угроз безопасности персональных данных (далее - инциденты), и реагирование на них;

- управление конфигурацией информационной системы и системы защиты персональных данных.

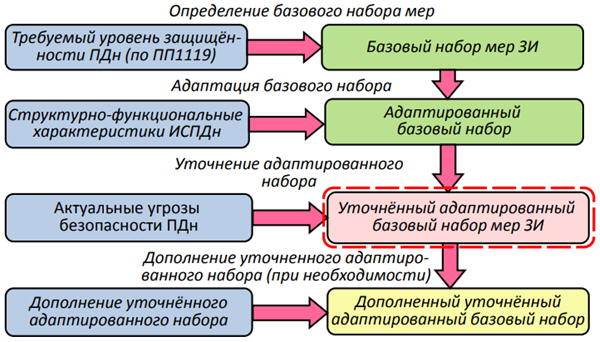

Чтобы определить необходимые меры защиты оператору ПДн необходимо выполнить действия, описанные на рис. 14.1.

Оператор выбирает все меры, которые отмечены плюсом в Приказе ФСТЭК №21 для определенного уровня защищенности ИСПДн (базовый набор мер).

Далее на основе структурно-функциональных характеристик ИСПДн оператор убирает все меры, которые связаны с технологиями, неиспользуемыми в его ИС (например, если не используется виртуализация, можно убрать меры защиты среды виртуализации) или же меры, которые относятся к характеристикам, не свойственным конкретной ИС. Получается адаптированный базовый набор мер.

На следующем шаге сравнивает полученный список мер и свою модель угроз. Если меры не нейтрализуют все перечисленные угрозы, состав мер расширяется компенсирующими мерами. К компенсирующим мерам также относится замена отдельных технических мер защиты организационными, в случае невозможности или экономической нецелесообразности реализации первых. При этом должно быть проведено обоснование применения компенсирующих мер для обеспечения безопасности ПДн (п. 10 Приказа ФСТЭК России № 21). Получается уточненный адаптированный базовый набор мер защиты информации.

На следующем шаге оператор дополняет набор мерами, обеспечивающими выполнение требований к защите персональных данных, установленными иными нормативными правовыми актами в области обеспечения безопасности персональных данных и защиты информации (например, в ПП № 1119 есть небольшое количество мер, а также есть общие требования в ФЗ-152). Полученный дополненный уточненный адаптированный базовый набор организационных и технических мер защиты подлежит реализации.