Профили защиты, порядок их регистрации и сертификации во ФСТЭК России

8.1. Понятие профиля защиты

Требования к безопасности конкретных средств и информационных систем устанавливаются на основании угроз, которые уже есть или прогнозируются, в соответствии с политикой безопасности и условий применения этих средств(систем). Требования, которые являются общими для некоторого типа продуктов или информационных систем, можно объединить в структуру, называемую профилем защиты. Согласно ГОСТ Р ИСО/МЭК 15408-3-2002 "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий" профиль защиты (ПЗ) - это независимая от реализации совокупность требований безопасности для некоторой категории изделий ИТ, отвечающая специфическим запросам потребителя.

Продукт ИТ - совокупность программных, программно-аппаратных и/или аппаратных средств ИТ, предоставляющая определенные функциональные возможности и предназначенная для непосредственного использования или включения в различные системы ИТ.

Изделие ИТ - обобщенный термин для продуктов и систем ИТ[23].

ПЗ не регламентирует, каким образом должны быть выполнены данные требования, тем самым предоставляя возможность разработчику системы защиты самостоятельно выбирать средства защиты. ПЗ может применяться либо к определенному классу продуктов, например, операционным системам или межсетевым экранам, и к совокупности продуктов, образующих систему информационной технологии (например, виртуальные частные сети, PKI). Использование профилей защиты преследует три основные задачи:

- стандартизация наборов требований к информационным продуктам;

- оценка безопасности;

- проведение сравнительного анализа уровней безопасности различных изделий ИТ.

ПЗ подлежат оценке, регистрации и сертификации в соответствии с руководящими документами ФСТЭК России.

Разработчиком ПЗ может быть как юридическое, так и физическое лицо.

ПЗ должен содержать:

- потребности пользователя изделия ИТ в обеспечении информационной безопасности;

- описание среды безопасности изделия ИТ – обоснованность применения данного ИТ с учетом угроз среды, политики безопасности и пр.

- цели безопасности изделия ИТ- то есть что должно быть сделано в результате использования данного ИТ;

- функциональные требования к безопасности и требования доверия к безопасности. Функциональные требования отображают то, что должно выполнять ИТ и его среда, а требования доверия к безопасности отображают степень уверенности в функционале данного ИТ. Совокупность этих требований должна обеспечить достижение целей безопасности;

- обоснование достаточности выдвинутых требований.

Требования безопасности зависят от класса защищенности изделия ИТ, который в свою очередь зависит от ценности информации, потенциальных угроз, развития соответствующих средств безопасности на настоящий момент и стоимости и времени на оценку безопасности данного изделия ИТ. Для определения требований безопасности в зависимости от класса защищенности изделия ИТ необходимо использовать Руководящий документ Гостехкомиссии России "Руководство по разработке семейств профилей защиты".

8.2. Содержание профиля защиты

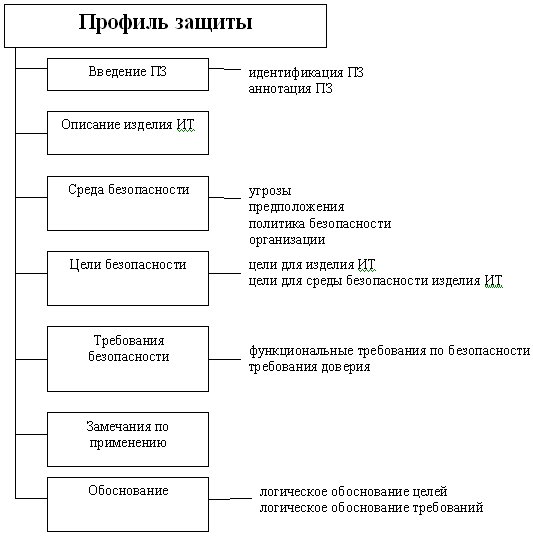

Структура ПЗ в общем виде приведена на рисунке 8.1.

Идентификация ПЗ должна обеспечить маркировку и описательную информацию, необходимые для однозначной идентификации и регистрации ПЗ.

Аннотация должна давать общую характеристику ПЗ и иметь описательную форму. При этом она должна быть достаточно полной для определения потенциальным пользователем необходимости использования данного ПЗ.

В раздел "Описание изделия ИТ" включается сопроводительная информация об изделии ИТ, предназначенная для пояснения его назначения и требований безопасности.

В раздел ПЗ "Среда безопасности изделия ИТ" включается описание аспектов среды безопасности изделия ИТ: предположения безопасности, потенциальных угроз и политики безопасности организации. Предположения безопасности содержат описание среды, в котором изделие будет использоваться:

- информация относительно предполагаемого использования ИТ - предполагаемая область применения, потенциальная значимость активов и возможные ограничения использования;

- информацию относительно среды применения, включая аспекты физического окружения, персонала и внешних связей.

Цели безопасности должны быть четко изложены, отражать намерение противостоять определенному набору угроз и соответствовать политике безопасности.

В раздел ПЗ "Требования безопасности изделия ИТ" включаются функциональные требования безопасности изделия ИТ, требования доверия к безопасности, а также требования безопасности программного, программно-аппаратного и аппаратного обеспечения ИТ-среды изделия ИТ.

В раздел ПЗ "Замечания по применению ПЗ" может включаться любая дополнительная информация, которую разработчик ПЗ считает полезной. Замечания по применению могут быть распределены по соответствующим разделам ПЗ [25].

В разделе ПЗ "Обоснование" демонстрируется, что ПЗ специфицирует полную и взаимосвязанную совокупность требований безопасности изделия ИТ, и что соответствующее изделие ИТ учитывает идентифицированные аспекты среды безопасности. Раздел "Обоснование" может быть оформлен в виде отдельного документа.

Сертификат ПЗ - документ, удостоверяющий соответствие ПЗ критериям, приведенным в разделе 4 части 3 Руководящего документа "Критерии оценки безопасности информационных технологий". Цель оценки ПЗ - показать полноту, непротиворечивость и техническую верность конкретного ПЗ. Для повышения согласованности выводов, полученных при оценке, ее результаты могут быть представлены на сертификацию. Сертификация представляет собой независимую инспекцию результатов оценки, которая завершается их утверждением или выдачей сертификата. Сведения о сертификатах обычно публикуются и являются общедоступными.

8.3. Регистрация профиля защиты

После составления профиля защиты и его оценки (сертификации) он должен быть зарегистрирован в соответствии с Руководящим документом Гостехкомиссии России "Безопасность информационных технологий. Руководство по регистрации профилей защиты". Данный документ определяет процедуру регистрации не только ПЗ, но и пакетов. Пакет - многократно используемая совокупность функциональных компонентов или компонентов доверия, объединенных для достижения определенных целей безопасности [25]. В результате регистрации ПЗ (или пакет) получает регистрационную метку, которая уникально его идентифицирует в специальном реестре. Реестр - совокупность записей (в электронном или электронном и бумажном виде), включающих в себя регистрационные метки, а также связанную с ними дополнительную информацию[26]. Каждая запись в реестре состоит из трех частей, разделенных дефисом:

- тип элемента реестра;

- год регистрации;

- регистрационный номер.

Тип элемента реестра может иметь три значения:

Год регистрации — год внесения элемента в реестр (четыре цифры).

Регистрационный номер — порядковый номер в текущем году (три цифры).

Пример: ПЗ-2010-005.

Для регистрации ПЗ заявителю необходимо отправить в регистрационный орган (ОР) заявку. Заявка обязательно должна содержать следующую информацию:

- Название организации (если заявитель юридическое лицо) или ФИО (если заявитель физическое лицо) и контактную информацию. Контактная информация должна включать почтовый адрес и/или адрес E-mail, номер телефона и/или факса.

- Тип объекта, который заявитель хочет зарегистрировать.

- Определение представленного объекта как нового или заменяющего уже существующий элемент в реестре. Если объект заменяющий, необходимо указать регистрационные метки элементов, подлежащих удалению или замене.

- Подтверждение от заявителей заменяемых элементов, что при принятии заменяющих элементов они согласны на удаление своих элементов.

- Определение объекта как завершенного или в качестве проекта.

- Описание нового ПЗ или пакета

- Аннотацию ПЗ или пакета.

- Декларацию, что описание ПЗ или пакета, представленного для регистрации, удовлетворяет требованиям руководящего документа по регистрации.

ОР в свою очередь либо отклоняет заявку(если в ней не полный перечень информации), либо присваивает регистрационную метку и вводит в реестр со статусом "проходящий подтверждение соответствия". Затем о результате этой процедуры сообщается заявителю. Начальная обработка занимает не более 14 дней после получения заявки. После этого ОР выполняет проверку описания, представленного в заявке. Если выявляются какие-то недостатки или несоответствия, ОР уведомляет заявителя и тот в свою очередь должен внести коррективы в течение 14 дней. Процедура подтверждения соответствия должна быть завершена в течение 3 месяцев с момента получения заявки на регистрацию.