|

В тесте 4 курса "Аудит ИТ-инфраструктуры" замечены ошибки в ответах: 1) Для оценки мехнизма управления Cobit рекомендуется использовать: классическую модель аудиторского цикла (лекция 6 этого курса). Однако этот ответ отмечен как неправильный. 2)Логическим завершением этапа планирования аудита ИТ является : разработка стратегической модели аудиторского исследования (далее в этом же курсе, но не в лекции 4, к которой дан этот вопрос). Ответ отмечен как ошибочный. Вопрос: как проходить тест, если ответы, взятые из этого курса, являются ошибочными? P.S. В тексте курса большое количество ошибок пунктуации (отсутствуют запятые), описок. |

Принципы аудита безопасности информационных систем

Базовые понятия

Аудит, аудиторская проверка - процедура независимой оценки деятельности организации, системы, процесса, проекта или продукта.

Согласно Федеральному закону от 30.12.2008 №307-ФЗ "Об аудиторской деятельности", аудит — это "независимая проверка бухгалтерской (финансовой) отчетности аудируемого лица в целях выражения мнения о достоверности такой отчетности".

Информационная безопасность - защищенность информации и поддерживающей ее информационной инфраструктуры от случайных и преднамеренных воздействий естественного или искусственного характера, наносящих ущерб владельцам или пользователям этой информации и поддерживающей ее информационной инфраструктуре

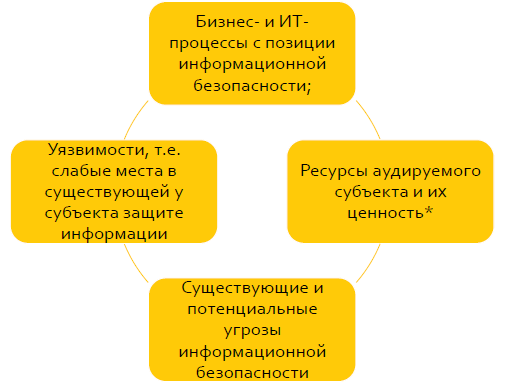

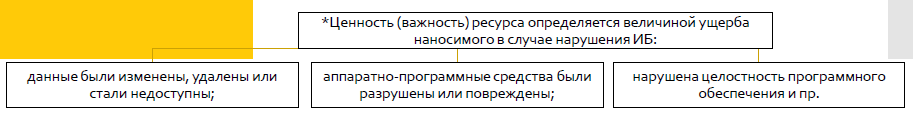

Аудит информационной безопасности — это проверка используемых компанией информационных систем, систем безопасности, систем связи с внешней средой, корпоративной сети на предмет их соответствия бизнес-процессам, протекающим в компании, а также соответствия международным стандартам, с последующей оценкой рисков сбоев в их функционировании" ("Консалтинг и аудит в сфере ИТ 2004". CNews Analytics).

Аудит ИБ – это комплекс мероприятий.

"Какова реальная ситуация с ИБ?"

"Как реальная ситуация с ИБ соотносится с требованиями?"

Государственные стандарты РФ

- ГОСТ Р 50922-2006 — Защита информации (ЗИ). Основные термины и определения.

- ГОСТ Р 50.1.053-2005 — Информационные технологии (ИТ). Основные термины и определения в области технической защиты информации.

- ГОСТ Р 51188—98 — Защита информации. Испытание программных средств на наличие компьютерных вирусов. Типовое руководство.

- ГОСТ Р 51275-99 — Защита информации. Объект информатизации. Факторы, воздействующие на информацию. Общие положения.

- ГОСТ Р ИСО/МЭК 15408-1-2008 — ИТ. Методы и средства обеспечения безопасности. Критерии оценки безопасности ИТ.

- Часть 1. Введение и общая модель.

- Часть 2. Функциональные требования безопасности.

- Часть 3. Требования доверия к безопасности.

- ГОСТ Р ИСО/МЭК 15408 — "Общие критерии оценки безопасности информационных технологий". Сфера приложения— защита информации от несанкционированного доступа, модификации или утечки, и другие способы защиты, реализуемые аппаратными и программными средствами.

- ГОСТ Р ИСО/МЭК 17799 — "ИТ. Практические правила УИБ". Прямое применение международного стандарта с дополнением — ISO/IEC 17799:2005.

- ГОСТ Р ИСО/МЭК 27001 — "ИТ. Методы безопасности. СУИБ. Требования". Прямое применение международного стандарта — ISO/IEC 27001:2005.

- ГОСТ Р 51898-2002 — Аспекты безопасности. Правила включения в стандарты.

Международные стандарты

- Стандарт COBIT (Control Objectives for Information and Related Technologies)

- BS 7799-1:2005 — Британский стандарт BS 7799 1-я часть. BS 7799 Part 1 — Code of Practice for Information Security Management (Практические правила УИБ). Служит практическим руководством по созданию СУИБ

- BS 7799-2:2005 — Британский стандарт BS 7799 2-я часть. BS 7799 Part 2 — Information Security management — specification for information security management systems (Спецификация СУИБ). Используется в качестве критериев при проведении официальной процедуры сертификации СУИБ организации.

- BS 7799-3:2006 — Британский стандарт BS 7799 3-я часть. Новый стандарт в области управления рисками информационной безопасности

- ISO/IEC 17799:2005 — "Информационные технологии — Технологии безопасности — Практические правила менеджмента ИБ".

- ISO/IEC 27000 — Словарь и определения.

- ISO/IEC 27001:2005 — "Информационные технологии — Методы обеспечения безопасности — СУИБ — Требования".

- ISO/IEC 27002 — Сейчас: ISO/IEC 17799:2005. Дата выхода — 2007 год.

- ISO/IEC 27005 — Сейчас: BS 7799-3:2006 — Руководство по менеджменту рисков ИБ.

- German Information Security Agency. IT Baseline Protection Manual — Standard security safeguards (Руководство по базовому уровню защиты IT).

- Стандарт WebTrust. Применим для подтверждения высокого уровня защищенности системы электронной коммерции и web-сервисов.

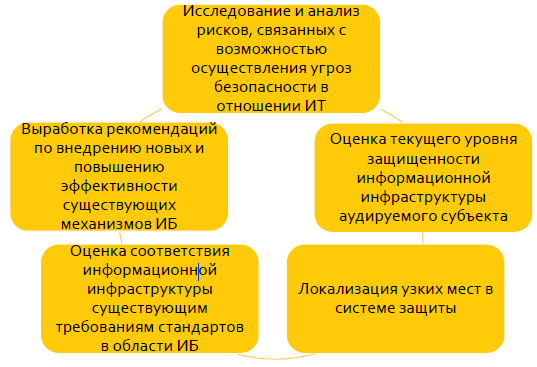

Зачем проводить аудит ИБ? Цели

Чего мы ожидаем?

- Объективную информацию

- Оценку соответствия требованиям

- Рекомендации по повышению эффективности

Кто проводит аудит ИБ

- "Мы – ИБ-консультанты" - ИТ-интеграторы и специализированные организации

- "Мы – сами с усами" - внутренний контроль, специалисты УК холдинга

- "Мы – частные эксперты" - гуру, авторитеты, "партнер посоветовал"

Желательно, чтобы специалисты-аудиторы имели соответствующую квалификацию, как правило, подтвержденную:

- международными сертификатами CISA и CISM

- сертификатами Гостехкомиссии РФ

- сертификатами ведущих производителей оборудования и программного обеспечения, включая:

- Microsoft Certified Systems Engineer (MCSE): Security

- CheckPoint Certified Security Expert (CCSE)

- Cisco Certified Internetwork Expert (CCIE)

Когда проводят аудит ИБ

- При наступлении критических ситуациях, когда защита уже была нарушена;

- При расширении компании, слиянии, поглощении, присоединении другими предприятиями;

- При смене стратегии, концепции курса бизнеса или руководства;

- В случаях изменений в международном законодательстве или в правовых актах внутри отдельно взятой страны;

- В случаях серьезных изменения в информационной инфраструктуре.