|

Прошел экстерном экзамен по курсу перепордготовки "Информационная безопасность". Хочу получить диплом, но не вижу где оплатить? Ну и соответственно , как с получением бумажного документа? |

Организационно-правовые аспекты защиты информации

Цель лекции

- Познакомиться с законодательными и правовыми основами защиты информации

- Рассмотреть основные положения "Закона о персональных данных"

- Изучить принципы разработки политики безопасности

- Проанализировать причины инициативы Microsoft по предоставлению ФСБ и другим заинтересованным государственным организациям доступа к исходному коду своих продуктов

Текст лекции

С нормативно-правовой точки зрения использование СОА для защиты от атак должно подкрепляться соответствующими документами, определяющими необходимость и возможность применения данного средства защиты в АС. Данный вопрос особенно актуален для предприятий государственного сектора экономики.

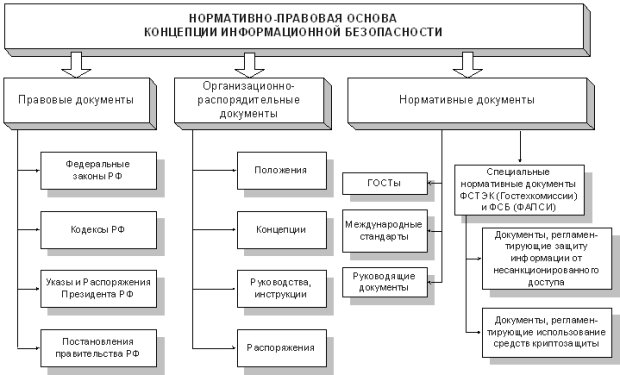

На сегодняшний день существует большое количество различных документов, регламентирующих вопросы информационной безопасности. В общем случае они могут быть сгруппированы в следующие категории (рис. 29.1):

- федеральные правовые документы, которые включают в себя кодексы и законы, указы и распоряжения Президента РФ, а также постановления Правительства РФ;

- отраслевые нормативные документы, включающие в себя российские и международные стандарты, а также специальные требования Федеральной службы по техническому и экспортному контролю (ФСТЭК) и ФСБ, касающиеся вопросов защиты информации;

- локальные организационно-распорядительные документы, которые действуют в рамках отдельно взятой организации, например, должностные инструкции, приказы, распоряжения и другие документы, касающиеся вопросов информационной безопасности.

В данной лекции будут рассмотрены базовые отечественные и международные стандарты в области информационной безопасности, а также описаны аспекты их применения в отношении СОА.

увеличить изображение

Рис. 29.1. Структура документов, составляющих основу информационной безопасности АС

Обзор российского законодательства в области информационной безопасности

Требования российского законодательства, определяющие обязательность защиты информации ограниченного доступа, изложены в Федеральных иконах и уточнены в документах Федеральной службы по техническому и экспортному контролю Российской Федерации (Гостехкомиссии России), ФСБ (ФАПСИ) и других государственных учреждений, имеющих отношение к обеспечению безопасности информации. Реализация и контроль этих требований осуществляется при помощи соответствующих государственных систем сертификации средств защиты и аттестации объектов автоматизации.

Правовую основу информационной безопасности обеспечивают: Конституция Российской Федерации, Гражданский и Уголовный Кодекс, Федеральные законы "О безопасности" (№ 15-ФЗ от 07.03.2005), "О Государственной тайне" (№ 122-ФЗ от 22.08.2004), "Об информации, информатизации и защите информации" (№ 149-ФЗ от 27.07.2006), "Об участии в международном информационном обмене" (№ 85-ФЗ от 04.07.1996), "О коммерческой тайне" (№98-ФЗ от 29.07.2004), "О персональных данных" (№ 152-ФЗ от 27.07.2006), "О техническом регулировании" (№ 45-ФЗ от 09.05.2005), Доктрина информационной безопасности, Указы Президента и другие нормативные правовые акты Российской Федерации.

Соблюдение правовых норм, установленных законодательными актами Российской Федерации, должно являться одним из основополагающих принципов при создании любой комплексной системы защиты от информационных атак.

Общие правовые основы обеспечения безопасности личности, общества и государства определены в Федеральном законе "О безопасности".Этим же законом определено понятие системы безопасности и ее функций, установлен порядок организации и финансирования органов обеспечения безопасности и правила контроля и надзора за законностью их деятельности.

Основные положения государственной политики в сфере обеспечения безопасности изложены в Доктрине информационной безопасности Российской Федерации.В Доктрине определены следующие основные задачи, которые необходимо учитывать при реализации комплекса мер по информационной безопасности:

- обеспечение конституционных прав и свобод человека и гражданина на личную и семейную тайны, тайну переписки, телефонных переговоров, почтовых, телеграфных и иных сообщений, на защиту своей чести и своего доброго имени;

- укрепление механизмов правового регулирования отношений в области охраны интеллектуальной собственности, создание условий для соблюдения установленных федеральным законодательством ограничений на доступ к конфиденциальной информации;

- запрещение сбора, хранения, использования и распространения информации о частной жизни лица без его согласия и другой информации, доступ к которой ограничен федеральным законодательством;

- защита информационных ресурсов от несанкционированного доступа, обеспечение безопасности информационных и телекоммуникационных систем, как уже развернутых, так и создаваемых на территории России;

- обеспечение защиты сведений, составляющих государственную тайну.

В соответствии с Конституцией Российской Федерации (ст. 23, 24) мероприятия по защите данных от возможных информационных атак не должны нарушать тайну переписки, осуществлять сбор сведений о частной жизни сотрудников, а также ознакомление с их перепиской.

В Гражданском кодексе Российской Федерации (ст. 139) определены характерные признаки информации, которая может составлять служебную или коммерческую тайну. Кроме этого в гражданском кодексе установлена ответственность, которую несут лица, за незаконные методы получения такой информации.

Уголовным Кодексом Российской Федерации предусматривается ответственность в случае преднамеренного использования вредоносного программного обеспечения с целью:

- сбора или распространения сведений о частной жизни лица, составляющих его личную или семейную тайну, без его согласия (ст. 137);

- незаконного получения или разглашения сведений, составляющих коммерческую или банковскую тайну (ст. 183);

- неправомерного доступа к охраняемой законом компьютерной информации (ст. 272);

- нарушения правил эксплуатации ЭВМ, системы ЭВМ или их сети, повлекшее уничтожение, блокирование или модификацию охраняемой законом информации ЭВМ (ст. 274);

- нарушения тайны переписки, телефонных переговоров, почтовых, телеграфных или иных сообщений, с использованием специальных технических средств, предназначенных для негласного получения информации (ст. 138).

Уголовная ответственность распространяется также на лиц, совершивших действия по созданию, использованию и распространению вредоносных программ для ЭВМ (ст. 273). При этом необходимо отметить, что в качестве вредоносного ПО могут выступать не только вирусы, программы типа "Троянский конь", но и программы, предназначенные для проведения информационных атак.

Регулирование отношений, связанных с созданием, правовой охраной, а также использованием программ для ЭВМ и баз данных, осуществляется при помощи законов "О правовой охране программ для электронных вычислительных машин и баз данных" и "Об авторском праве и смежных правах".

Федеральный закон "Об участии в международном информационном обмене" также определяет понятие информационной безопасности и направлен на создание условий для эффективного участия России в международном информационном обмене в рамках единого мирового информационного пространства. Требования данного нормативного документа необходимо учитывать при взаимодействии с зарубежными информационными ресурсами, например, через сеть Интернет. Отношения, возникающие при формировании и использовании информационных ресурсов

на основе создания, сбора, обработки, накопления и предоставления потребителю документированной информации, регулируются Федеральным законом "Об информации, информатизации и защите информации".Данный закон определяет понятие конфиденциальной информации, цели и задачи по ее защите, а также права и обязанности субъектов в области защиты информации. В 2006 г. эти два закона были заменены Федеральным законом "Об информации, информационных технологиях и о защите информации",в соответствии с которым защита информации представляет собой принятие правовых, организационных и технических мер, направленных на:

- обеспечение защиты информации от неправомерного доступа, уничтожения, модифицирования, блокирования, копирования, предоставления, распространения, а также от иных неправомерных действий в отношении такой информации;

- соблюдение конфиденциальности информации ограниченного доступа;

- реализацию права на доступ к информации.

Более подробно информация конфиденциального характера определена в Указе Президента Российской Федерации № 188 от 06.03.1997 г. "Об утверждении перечня сведений конфиденциального характера".В соответствии с данным Указом к подобным сведениям отнесены:

- сведения о фактах, событиях и обстоятельствах частной жизни гражданина, позволяющие идентифицировать его личность (персональные данные);

- служебные сведения, доступ к которым ограничен органами государственной власти в соответствии с Гражданским кодексом Российской Федерации и федеральными законами (служебная тайна);

- сведения, связанные с коммерческой деятельностью, доступ к которым ограничен в соответствии с Гражданским кодексом Российской Федерации и федеральными законами (коммерческая тайна);

- сведения о сущности изобретения, полезной модели или промышленного образца до официальной публикации информации о них.