|

Прошел экстерном экзамен по курсу перепордготовки "Информационная безопасность". Хочу получить диплом, но не вижу где оплатить? Ну и соответственно , как с получением бумажного документа? |

Защита от вредоносного программного обеспечения на примере Windows Defender

5.5. Проверка компьютера

Как было сказано выше, чтобы проверить ваш компьютер на наличие шпионского и другого нежелательного ПО, необходимо выполнить сканирование с помощью Защитника Windows. Существует три типа сканирования:

- Быстрая проверка (Quick Scan).

- Полная проверка (Full Scan).

- Выборочная проверка (Custom Scan...).

При быстрой проверке проверяются те области на жестком диске, заражение которых программами-шпионами наиболее вероятно [ [ 5.11 ] ]. В этом режиме проверяются не только системные папки Windows, но и важные для безопасности ветки реестра. В режиме полной проверки проверяются не только все файлы на жестком диске, но и все выполняемые в данный момент программы. Как указывается в [ [ 5.11 ] ], при выполнении полной проверки компьютера возможно замедление работы системы. Поэтому рекомендуется настроить Защитник Windows на ежедневную быструю проверку, а при подозрении на заражение компьютера программами- шпионами - выполнять полную проверку системы.

Выборочное сканирование позволяет провести сканирование только выбранных дисков и папок.

Для выбора нужного вам режима сканирования компьютера нажмите

треугольник ( ) рядом с кнопкой "Проверить"

("Scan") на панели задач Защитника Windows. Если сразу

нажать кнопку "Проверить" ("Scan"), то будет

выполнена быстрая проверка компьютера (рис. 5.32).

) рядом с кнопкой "Проверить"

("Scan") на панели задач Защитника Windows. Если сразу

нажать кнопку "Проверить" ("Scan"), то будет

выполнена быстрая проверка компьютера (рис. 5.32).

После ее выполнения на экран будет выведена статистка проверки. На рис. 5.33 представлен результат проверки, не обнаружившей подозрительных объектов.

5.5.1. Обнаружение подозрительных действий

Чтобы получать уведомления обо всех подозрительных действиях, совершаемых на вашем компьютере, необходимо в разделе "Укажите, нужны ли оповещения Защитника Windows" ("Choose if Windows Defender should notify you about") включить параметр "Программы, не классифицированные на предмет возможного риска" ("Software that has not yet been classified for risks") (см. п. 5.3.3). В этом случае Защитник Windows будет предупреждать вас обо всех подозрительных действиях. Иначе (по умолчанию этот параметр выключен) он будет предупреждать вас только о тех действиях (и тех программах), информация о которых входит в определения (definitions), созданные разработчиками Защитника Windows.

На рис. 5.34 представлено сообщение об обнаруженных подозрительных действиях. Для того чтобы узнать, что обнаружил Защитник Windows, необходимо щелкнуть по этому сообщению или дважды щелкнуть левой кнопкой мыши по значку Защитника Windows. На экране появится окно с указанием обнаруженных событий (рис. 5.35).

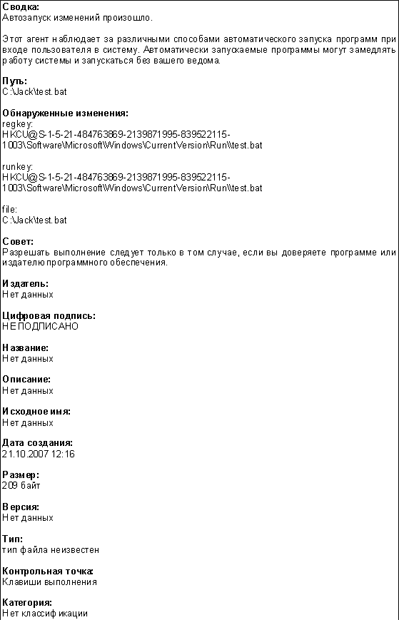

Обнаруженные события перечислены в виде таблицы в средней части экрана. В нижней части экрана для выделенного в данный момент события отображается более подробная информация (рис. 5.36). В разделе "Сводка" ("Summary") отображается общая информация по событию. Далее идет более подробное описание. В разделе "Путь" ("Path") указывается расположение файла, вызвавшего данное событие. В разделе "Обнаруженные изменения" ("Detected changes") - зафиксированные в системе изменения. В разделе "Совет" ("Advice") дается рекомендация, что в данном случае следует предпринять.

Если вы доверяете разработчику той программы, которая вызвала это событие, то в столбце "Действие" ("Action") выберите вариант "Разрешить" ("Allow") (см. рис. 5.35). Иначе - выберите вариант "Запретить" ("Block"). В последнем случае действия, которые были выполнены указанной программой, будут отменены. После выбора нужных действий для всех событий нажмите кнопку "Применить действия" ("Apply Actions"). Если указанное вами действие удалось выполнить, в столбце "Состояние" ("Status") будет выведено "Успешно" ("Succeeded") (рис. 5.37).