|

После прохождения курса Стандарты инфрмационной безопасности мне предложено получение Удостоверения о повышении квалификации от НИУ ВШЭ по программе Менеджмент информационной безопасности. Программа включает в себя ряд курсов которые я уже ранее проходил. Какой порядок действий в данном случае? Как прозводится перезачет результатов? И какие экщамены мне надо еще доздать чтобы получить удостоверение? |

Межсетевые экраны

Межсетевые экраны

Межсетевой экран (МЭ) - это средство защиты информации, осуществляющее анализ и фильтрацию проходящих через него сетевых пакетов. В зависимости от установленных правил, МЭ пропускает или уничтожает пакеты, разрешая или запрещая таким образом сетевые соединения. МЭ является классическим средством защиты периметра компьютерной сети: он устанавливается на границе между внутренней (защищаемой) и внешней (потенциально опасной) сетями и контролирует соединения между узлами этих сетей. Но бывают и другие схемы подключения, которые будут рассмотрены ниже.

Английский термин, используемый для обозначения МЭ - firewall. Поэтому в литературе межсетевые экраны иногда также называют файервол или брандмауэр (немецкий термин, аналог firewall).

Как уже было отмечено, фильтрация производится на основании правил. Наиболее безопасным при формировании правил для МЭ считается подход "запрещено все, что явно не разрешено". В этом случае, сетевой пакет проверяется на соответствие разрешающим правилам, а если таковых не найдется - отбрасывается. Но в некоторых случаях применяется и обратный принцип: "разрешено все, что явно не запрещено". Тогда проверка производится на соответствие запрещающим правилам и, если таких не будет найдено, пакет будет пропущен.

Фильтрацию можно производить на разных уровнях эталонной модели сетевого взаимодействия OSI. По этому признаку МЭ делятся на следующие классы [20, 21]:

- экранирующий маршрутизатор;

- экранирующий транспорт (шлюз сеансового уровня);

- экранирующий шлюз (шлюз прикладного уровня).

Экранирующий маршрутизатор (или пакетный фильтр) функционирует на сетевом уровне модели OSI, но для выполнения проверок может использовать информацию и из заголовков протоколов транспортного уровня. Соответственно, фильтрация может производиться по ip-адресам отправителя и получателя и по ТСР и UDP портам. Такие МЭ отличает высокая производительность и относительная простота - функциональностью пакетных фильтров обладают сейчас даже наиболее простые и недорогие аппаратные маршрутизаторы. В то же время, они не защищают от многих атак, например, связанных с подменой участников соединений.

Шлюз сеансового уровня работает на сеансовом уровне модели OSI и также может контролировать информацию сетевого и транспортного уровней. Соответственно, в дополнение к перечисленным выше возможностям, подобный МЭ может контролировать процесс установки соединения и проводить проверку проходящих пакетов на принадлежность разрешенным соединениям.

Шлюз прикладного уровня может анализировать пакеты на всех уровнях модели OSI от сетевого до прикладного, что обеспечивает наиболее высокий уровень защиты. В дополнение к ранее перечисленным, появляются такие возможности, как аутентификация пользователей, анализ команд протоколов прикладного уровня, проверка передаваемых данных (на наличие компьютерных вирусов, соответствие политике безопасности) и т.д.

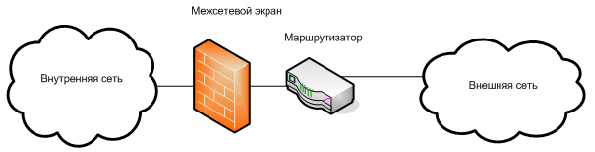

Рассмотрим теперь вопросы, связанные с установкой МЭ. На рис. 6.1 представлены типовые схемы подключения МЭ. В первом случае ( рис. 6.1), МЭ устанавливается после маршрутизатора и защищает всю внутреннюю сеть. Такая схема применяется, если требования в области защиты от несанкционированного межсетевого доступа примерно одинаковы для всех узлов внутренней сети. Например, "разрешать соединения, устанавливаемые из внутренней сети во внешнюю, и пресекать попытки подключения из внешней сети во внутреннюю". В том случае, если требования для разных узлов различны (например, нужно разместить почтовый сервер, к которому могут подключаться "извне"), подобная схема установки межсетевого экрана не является достаточно безопасной. Если в нашем примере нарушитель, в результате реализации сетевой атаки, получит контроль над указанным почтовым сервером, через него он может получить доступ и к другим узлам внутренней сети.

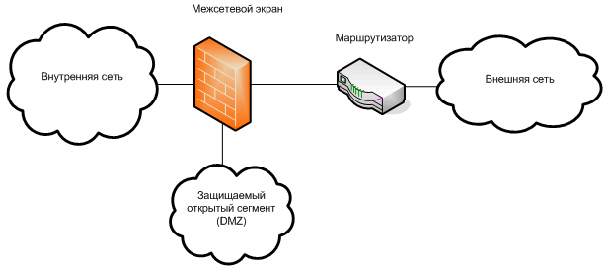

В подобных случаях иногда перед МЭ создается открытый сегмент сети предприятия (6.1b), а МЭ защищает остальную внутреннюю сеть. Недостаток данной схемы заключается в том, что подключения к узлам открытого сегмента МЭ не контролирует.

Более предпочтительным в данном случае является использование МЭ с тремя сетевыми интерфейсами (6.1c). В этом случае, МЭ конфигурируется таким образом, чтобы правила доступа во внутреннюю сеть были более строгими, чем в открытый сегмент. В то же время, и те, и другие соединения могут контролироваться МЭ. Открытый сегмент в этом случае иногда называется "демилитаризованной зоной" - DMZ.

Еще более надежной считается схема, в которой для защиты сети с DMZ задействуются два независимо конфигурируемых МЭ (6.1d). В этом случае, MЭ 2 реализует более жесткий набор правил фильтрации по сравнению с МЭ1. И даже успешная атака на первый МЭ не сделает внутреннюю сеть беззащитной.

В последнее время стал широко использоваться вариант установки программного МЭ непосредственно на защищаемый компьютер. Иногда такой МЭ называют "персональным". Подобная схема позволяет защититься от угроз исходящих не только из внешней сети, но из внутренней.

Вопросам использования встроенного МЭ Windows Server 2008 посвящена лабораторная работа № 11. Ну а оценить "извне" правильность настройки помогают, в частности сетевые сканеры, рассматриваемые в лабораторной № 4.

- Рис 6.1a - подключение межсетевого экрана с двумя сетевыми интерфейсами для "единообразной" защиты локальной сети

- Рис 6.1b - подключение межсетевого экрана с двумя сетевыми интерфейсами при выделении открытого сегмента внутренней сети

- Рис 6.1c - подключение межсетевого экрана с тремя сетевыми интерфейсами для защиты внутренней сети и ее открытого сегмента

- Рис 6.1d - подключение двух межсетевых экранов для защиты внутренней сети и ее открытого сегмента

Заключение

В данном учебном курсе были рассмотрены вопросы управления рисками, связанными с информационной безопасностью. В первой части дается обзор международных стандартов и методик анализа рисков. Вторая часть курса посвящена обзору некоторых встроенных средств операционных систем Microsoft Windows, которые могут быть использованы для снижения рисков безопасности.