|

Здравствуйте. А уточните, пожалуйста, по какой причине стоимость изменилась? Была стоимость в 1 рубль, стала в 9900 рублей. |

Обнаружение вторжений

Обработка инцидента

Система IDS может оказаться полезной после обнаружения инцидента. В этом случае с помощью IDS можно собрать доказательства. NIDS можно настроить на отслеживание определенных соединений и ведение полноценного журнала по учету трафика. В то же время можно использовать и HIDS для фиксирования всех записей журнала для определенной учетной записи системы.

Выбор объекта мониторинга

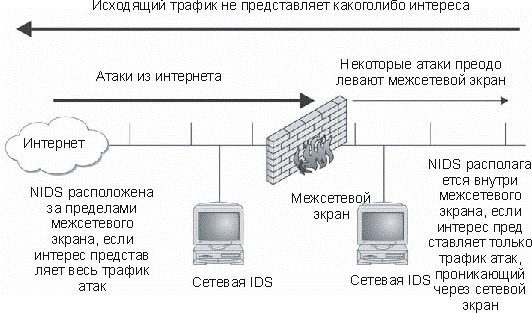

Выбор объекта мониторинга зависит от целей, поставленных перед системой IDS, и от среды, в которой IDS будет функционировать. Например, если цель IDS заключается в обнаружении атак, и IDS расположена в интернете за пределами межсетевого экрана компании, то IDS потребуется отслеживать весь трафик, поступающий на межсетевой экран, для обнаружения входящих атак. В качестве альтернативы IDS можно разместить в пределах зоны, защищаемой межсетевым экраном, для определения только тех атак, которые успешно преодолели межсетевой экран. Исходящий трафик в данном случае может игнорироваться (см. рис. 13.3). В таблице 13.1 приводятся примеры объектов мониторинга при использовании конкретных политик.

Выбор объекта мониторинга определяет расположение датчиков. Датчики могут быть расположены вне межсетевого экрана, внутри сети, на системах с секретной информацией или на системах, используемых специально для сбора и обработки данных журнала. Ключевым моментом, о котором необходимо помнить при вынесении решения по поводу размещения датчика IDS, является то, что датчик должен иметь возможность просмотра интересуемых событий, будь то сетевой трафик или записи журнала. Если интересуемые события не преодолевают межсетевой экран, то не рекомендуется размещать датчик NIDS в области, защищаемой межсетевым экраном. Аналогично, если интересуемые события фиксируются только на главном контроллере домена сети Windows NT, программное обеспечение HIDS должно быть расположено на главном контроллере домена, даже если злоумышленник физически располагается на рабочей станции внутри сети.

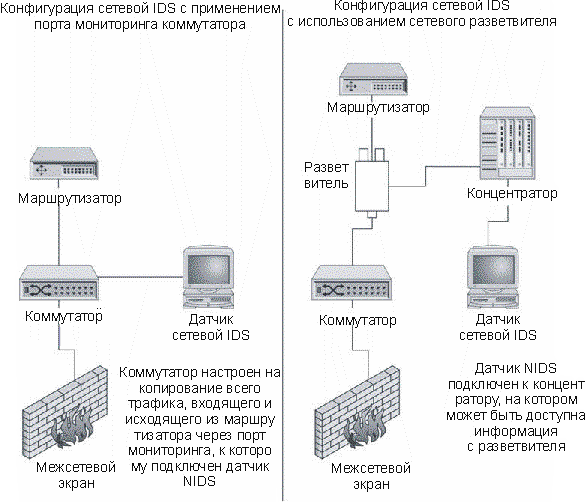

При размещении датчиков NIDS необходимо руководствоваться еще одним ключевым правилом. Если в сети используются коммутаторы вместо концентраторов, датчик NIDS не будет правильно работать, если он просто подключен к порту коммутатора. Коммутатор будет отправлять только трафик, направленный на датчик, к тому порту, к которому подключен датчик. В случае с коммутируемой сетью существуют два варианта использования датчиков NIDS: применение порта, отслеживающего коммутатор, или применение сетевого разветвителя. На рисунке 13.4 показаны конфигурации обоих типов.

При использовании порта может возникнуть конфликт с персоналом по обслуживанию сети из-за того, что этот порт может использоваться для разрешения проблем, возникающих в сети. Кроме этого, многие коммутаторы позволяют вести мониторинг (некоторыми производителями вместо этого слова используется термин "связывание") только одного порта единовременно. Порт мониторинга, как правило, не позволяет осуществлять мониторинг магистрали коммутатора. Эта функция не будет работать в любом случае, так как магистраль коммутатора передает данные со скоростью в несколько мегабит в секунду, и датчик NIDS использует соединение 100BaseT (скорость 100 мегабит в секунду). Такое соединение не позволяет осуществлять передачу данных NIDS, поэтому в данной конфигурации не представляется возможным прерывание соединений.

Разветвители - это пассивные проводные соединения между двумя устройствами (например, между маршрутизатором и коммутатором). Как правило, разветвитель подключается к концентратору, к которому также подсоединен датчик NIDS. Это позволяет датчику отслеживать трафик.

Примечание

Разветвитель не позволяет датчику NIDS осуществлять передачу данных, поэтому в данной конфигурации прерывание соединений также недопустимо.