Вирусы и другие вредоносные программы

Классификация вредоносных программ

Сегодня Интернет является самым популярным источником информации. В нем можно найти массу полезных программ. Многие компании предоставляют свои услуги через Интернет. Но у пользования Всемирной сетью есть и обратная сторона. Вирусы и другие компьютерные паразиты, нежелательная и рекламная информация, программы-шпионы и сетевые атаки - все это угрожает компьютеру, подсоединенному к Интернету.

Прежде всего необходимо рассмотреть вредоносные программы (или коды). По способу распространения их можно условно разделить на компьютерные вирусы, сетевые черви и троянские программы.

Компьютерные вирусы умеют размножаться и внедрять свои копии в другие файлы; сетевые черви распространяются по различным сетевым ресурсам (чаще всего по электронной почте), но не внедряют свои копии в другие программы; троянские программы не распространяются сами по себе, но выполняют на зараженных компьютерах вредоносные действия.

Вирусы

Компьютерные вирусы - это программы, способные размножаться самостоятельно, дописывая свой код к другим файлам или в служебные области диска. Каждый вирус способен выполнять деструктивные или нежелательные действия на зараженном компьютере. Он может демонстрировать видеоэффекты, замедлять работу системы, похищать и уничтожать личную информацию пользователя, а также многое другое. В любом случае вирус мешает другим программам и самому пользователю работать на компьютере.

Существует множество разновидностей вирусов. Самыми старыми являются файловые вирусы. Они размножаются, используя файловую систему. Почти столь же древними являются загрузочные вирусы. Они так названы потому, что заражают загрузочный сектор (boot sector) жесткого диска. Загрузочные вирусы замещают код программы, получающей управление при запуске системы. Таким образом, после перезагрузки системы управление передается вирусу. Следует отметить, что сегодня загрузочные вирусы встречаются очень редко. С середины 90-х годов получили распространение макровирусы. Эти вредители представляют собой программу на макроязыке. Макроязык - это средство создания программ, которое поддерживается некоторой системой обработки данных (например, программами семейства Microsoft Office, такими как Microsoft Word и Excel, а также другими программами, например продуктами компании "1С"). Для размножения макровирусы используют встроенные возможности, например, текстового или табличного редактора. Таким способом эти вредители переносят себя из одного зараженного файла в другой.

Сетевые черви

"Червей" часто называют вирусами, хотя, строго говоря, это не совсем верно. Сетевые черви - это программы, которые не изменяют файлы на дисках, а распространяются в компьютерной сети, проникают в операционную систему компьютера, находят адреса других компьютеров или пользователей и рассылают по этим адресам свои копии. Сетевые черви могут вообще не обращаться к ресурсам компьютера (за исключением оперативной памяти). По среде распространения червей можно условно разделить на следующие типы: Интернет-черви (распространяются по Интернету), LAN-черви (распространяются по локальной сети), IRC-черви (распространяются через чаты Internet Relay Chat).

Есть еще одна крайне опасная разновидность червей - бестелесные. Эти паразиты не используют для своего размножения ни временных, ни постоянных файлов. Бестелесные черви вне компьютера существуют в виде сетевых пакетов, а внутри зараженного компьютера - в виде программного кода прямо в оперативной памяти. Такие черви распространяются автоматически, используя уязвимости в прикладном и системном программном обеспечении. Для этого не требуется вмешательство со стороны пользователя. Бестелесные черви распространяются очень быстро. Одному из них в конце января 2003 года удалось в течение нескольких часов вывести из строя 25% всех серверов в Интернете, т.е. каждый четвертый узел, запрашиваемый пользователем, был недоступен. Этот бестелесный червь известен под двумя названиями: Slammer и Helkern (более подробную информацию о червях можно найти по адресу www.viruslist.ru)

Троянские программы

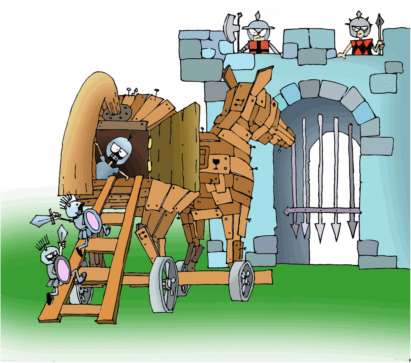

Троянские программы, "троянские кони" и просто "троянцы" - это вредоносные программы, которые сами не размножаются. Подобно знаменитому Троянскому коню из "Илиады" Гомера, программа-троянец выдает себя за что-то полезное. Чаще всего троянский конь маскируется под новую версию бесплатной утилиты, какую-то популярную прикладную программу или игру.

Таким способом "троянец" пытается заинтересовать пользователя и побудить его переписать и установить на свой компьютер вредителя самостоятельно.

По выполняемым вредоносным действиям троянские программы можно условно разделить на следующие виды:

- утилиты несанкционированного удаленного администрирования (позволяют злоумышленнику удаленно управлять зараженным компьютером);

- утилиты для проведения DDoS-атак (Distributed Denial of Service - распределенные атаки типа отказ в обслуживании);

- шпионские и рекламные программы, а также программы дозвона;

- серверы рассылки спама;

- многокомпонентные "троянцы"-загрузчики (переписывают из Интернета и внедряют в систему другие вредоносные коды или вредоносные дополнительные компоненты).

Следует отметить, что на практике часто встречаются программы-"троянцы", относящиеся сразу к нескольким перечисленным выше видам.