Соединение сетей протоколом L2TP/IPSec в транспортном режиме

Цель

Соединить две сети, расположенные за межсетевыми экранами, VPN с использованием семейства протоколов IPSec. VPN с использованием IPSec будем создавать в транспортном режиме. Для туннеля между двумя локальными сетями будет использовать протокол L2TP.

Топология сети аналогична топологии VPN/IPSec.

Топология сети

Описание практической работы

Межсетевой Экран 1

Аутентификационный Объект

Используем аутентификационный объект Pre-Shared Key, созданный в предыдущей лабораторной работе.

L2TP- и IPSec-Интерфейсы

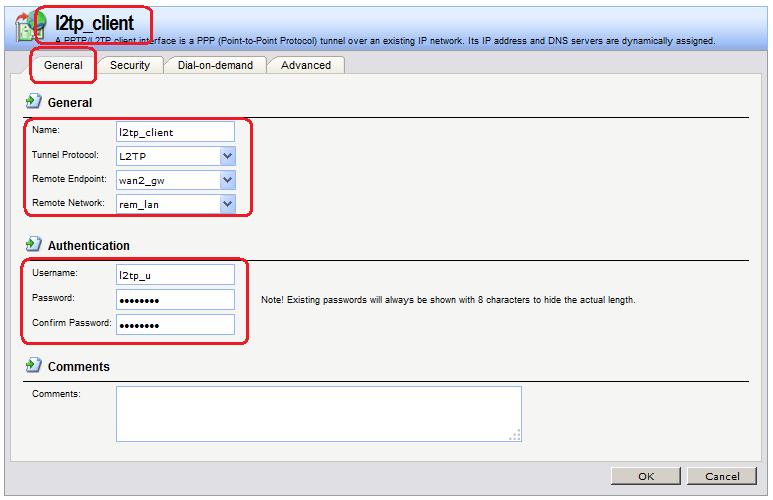

Создать L2TP-интерфейс аутентифицируемой стороны туннеля.

Веб-интерфейс

Interfaces → PPTP/L2TPClients → Add → PPTP/L2TPClient

На вкладке General указать туннелирующий протокол, адрес конеч-ной точки и сеть, расположенную за туннелем.

Также указать имя пользователя и пароль, созданные в базе данных на противоположной стороне туннеля.

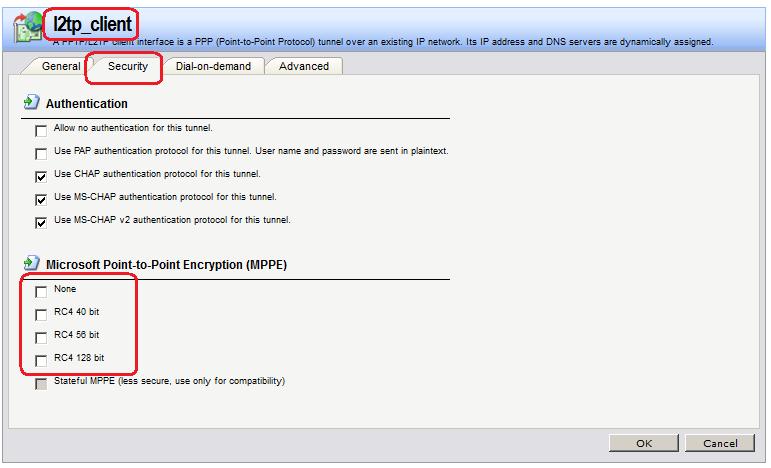

На вкладке Security следует отключить всё шифрование, так как шифрование трафика будет выполнять протокол IPSec.

Командная строка

add Interface L2TPClient l2tp_client Network=remote/rem_lan RemoteEndpoint=wan2/wan2_gw Username=l2tp_u Password=qwerty TunnelProtocol=L2TP MPPENone=No MPPERC4128=No MPPERC440=No MPPERC456=No

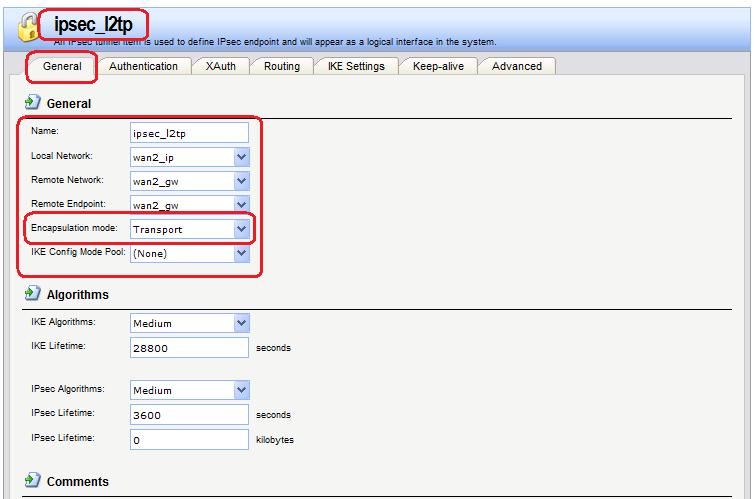

Создать IPSec-интерфейс.

Веб-интерфейс

Interfaces → IPsec → Add → IPsec Tunnel

На вкладке General указать конечные точки туннеля, а также режим выполнения IPSec и используемые наборы алгоритмов для IPSec и IKE.

На вкладке Authentication указать созданный аутентификационный объект.

Командная строка

add Interface IPsecTunnel IPSec_l2tp LocalNetwork=wan2/wan2_ip RemoteNetwork=wan2/wan2_gw AuthMethod=PSK PSK=ipsec_psk IKEAlgorithms=Medium IPsecAlgorithms=Medium EncapsulationMode=Transport RemoteEndpoint=wan2/wan2_gw

Статическая маршрутизация

В таблице маршрутизации должны быть маршруты к соответствующим сетям через интерфейсы wan1, l2tp_client и IPSec_l2tp.

Правила фильтрования

Правила фильтрования достаточно задать для L2TP-интерфейса. Пра-вило должно разрешать исходящий трафик с lan-интерфейса на созданный L2TP-интерфейс.

Веб-интерфейс

Rules → IP Rules → Add → IP Rule Folder Name: ipsec_l2tp Rules → IP Rules → ipsec_l2tp → Add

Командная строка

add IPRuleFolder Name=ipsec_l2tp cc IPRuleFolder <N folder> add IPRule Action=Allow SourceInterface=lan SourceNetwork=lan/lan_net DestinationInterface=l2tp_client DestinationNetwork=remote/rem_lan Service=all_services Name=ipsec_l2tp_in

Межсетевой Экран 2

Аутентификационный Объект

Используем аутентификационный объект Pre-Shared Key, созданный в предыдущей лабораторной работе.

Объекты Адресной Книги

Создать пул IP-адресов.

Веб-интерфейс

Object → Address Book → Add → Address Folder Name: l2tp Object → Address Book → l2tp → Add

Командная строка

add Address AddressFolder l2tp cc Address AddressFolder l2tp add IP4Address l2tp_pool Address=192.168.3.25-192.168.3.29

IP-адреса из этого пула будут выдаваться l2tp-клиенту.

L2TP- и IPSec-Интерфейсы

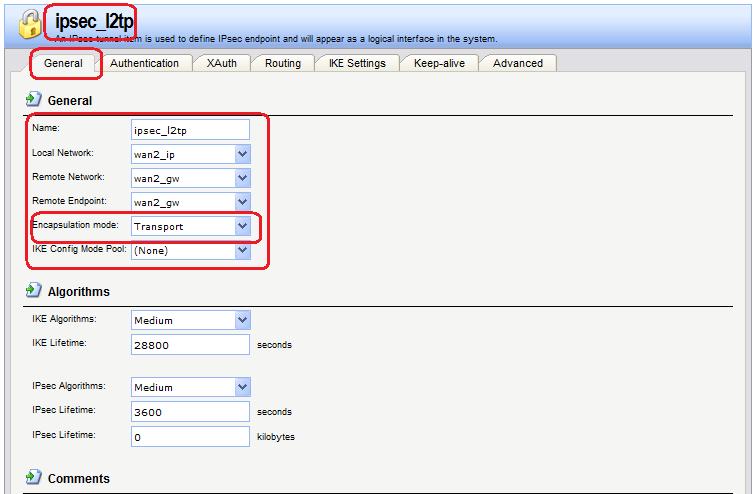

Создать IPSec-интерфейс.

Веб-интерфейс

Interfaces → IPsec → Add → IPsec Tunnel

На вкладке General указать конечные точки туннеля, а также режим выполнения IPSec и используемые наборы алгоритмов для IPSec и IKE.

На вкладке Authentication указать созданный аутентификационный объект.

Командная строка

add Interface IPsecTunnel IPSec_l2tp LocalNetwork=wan2/wan2_ip RemoteNetwork=wan2/wan2_gw AuthMethod=PSK PSK=ipsec_psk IKEAlgorithms=Medium IPsecAlgorithms=Medium EncapsulationMode=Transport RemoteEndpoint=wan2/wan2_gw

Создать L2TP-интерфейс, который будет аутентифицировать противо-положную сторону туннеля.

Веб-интерфейс

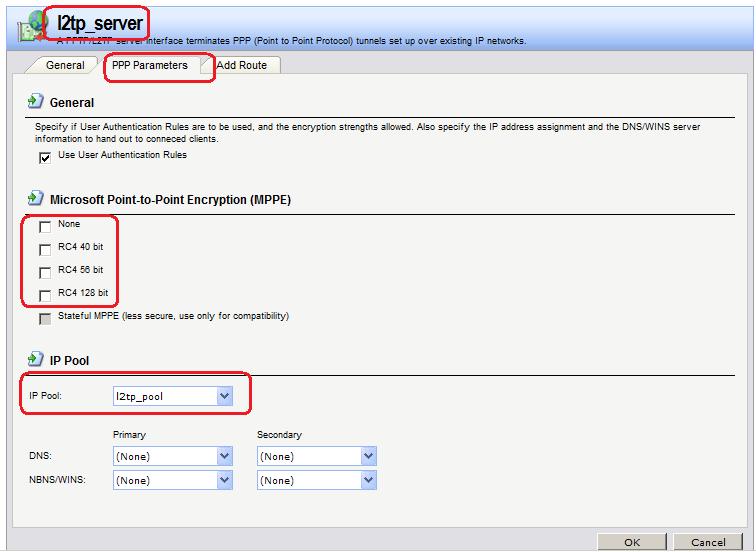

Interfaces → PPTP/L2TP Servers → Add → PPTP/L2TP server

На вкладке General указываются параметры туннеля. В качестве ин-терфейса указывается ipsec.

На вкладке РРР Parameters снять параметры РРР-шифрования и ука-зать пул IP-адресов, из которого будут выдаваться IP-адреса клиенту.

Командная строка

add Interface L2TPServer l2tp_server Interface=ipsec_l2tp IP=lan/lan_ip ServerIP=wan2/wan2_ip IPPool=l2tp/l2tp_pool TunnelProtocol=L2TP MPPENone=No MPPERC4128=No MPPERC440=No MPPERC456=No

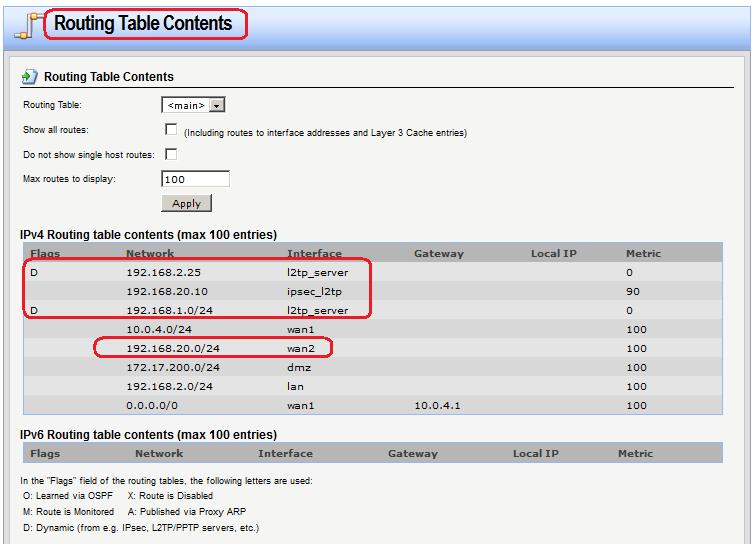

Статическая маршрутизация

В таблице маршрутизации должны быть маршруты к сетям через интерфейсы wan1 и ipsec. Маршрут через интерфейс l2tp будет добавлен динамически.

Правила фильтрования

Правила фильтрования достаточно задать для L2TP-интерфейса.

Веб-интерфейс:

Rules → IP Rules → Add → IP Rule Folder Name: l2tp Rules → IP Rules → l2tp → Add

Командная строка

add IPRuleFolder Name=ipsec_l2tp cc IPRuleFolder <N folder> add IPRule Action=Allow SourceInterface=l2tp_server SourceNetwork=remote/rem_lan DestinationInterface=lan DestinationNetwork=lan/lan_net Service=all_services Name=ipsec_l2tp_in

Аутентификация на уровне пользователя

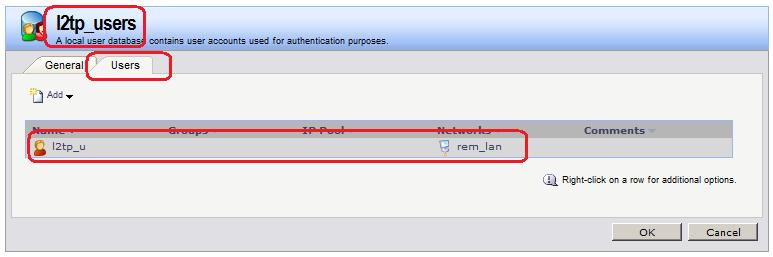

Создать локальную базу данных пользователей.

Веб-интерфейс:

User Authentication → Local User Databases → Add → Local User Database

На вкладке General указать имя базы данных.

На вкладке Users добавить учетные записи пользователей.

Командная строка

add LocalUserDatabase l2tp_ua add User olga Password=qwerty AutoAddRouteNet=remote/rem_lan

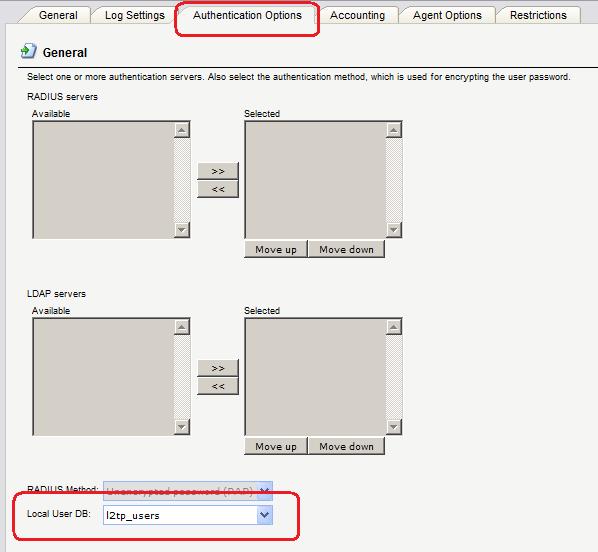

Создать правило аутентификации пользователей.

Веб-интерфейс:

User Authentication → User Authentication Rules → Add Name: l2tp_rules

На вкладке General указать аутентификационный источник Local и необходимые для туннелирующего протокола опции. В нашем случае туннелирующим протоколом является L2TP.

На вкладке Authentication Options указать имя локальной базы данных пользователей.

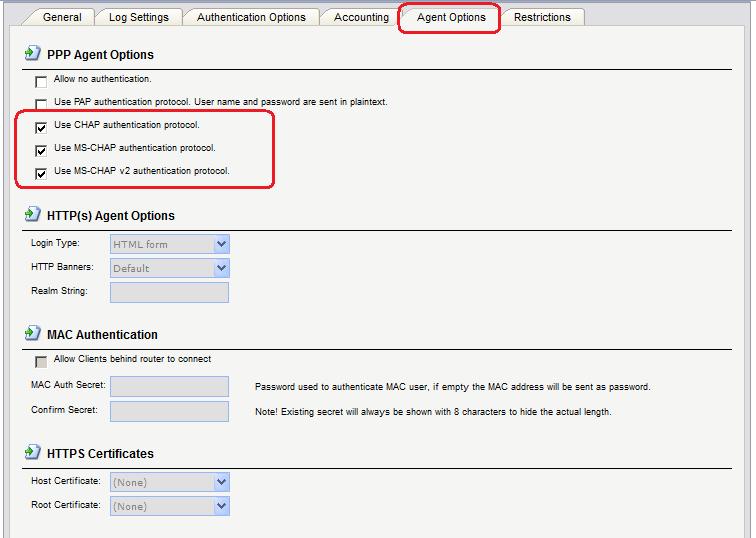

На вкладке Agent Options указать параметры РРР-аутентификации.

Командная строка

add UserAuthRule AuthSource=Local Interface=l2tp_server LocalUserDB=l2tp_ua OriginatorIP=wan2/wan2_gw Agent=PPP TerminatorIP=wan2/wan2_ip Name=l2tp_rules

Проверка конфигурации

На рабочей станции, расположенной в локальной сети за межсетевым экраном 1, выполним команду ping.

Получим дамп трафика аналогично тому, как это делалось в предыдущих лабораторных работах.

На интерфейсе wan2 видим IPSec-трафик.

На интерфейсе IPSec_l2tp видим L2TP-трафик.

На интерфейсе l2tp_server видим ICMP-трафик.