Безопасность Domino Web Access

Настройте перенаправление Domino Web Access Redirect при помощи шаблона Domino Web Access Redirect (IWAREDIR.NTF), который находится в директории данных Domino сервера, чтобы применялась новая форма DWALoginForm.

- Откройте базу данных Domino Web Server Configuration (DOMCFG.NSF).

- Нажмите Add Mapping (Добавить соответствие).

- Укажите в поле Target Database (База данных) свою базу данных Domino Web Access Redirect.

- Укажите в поле Target Form (Форма) значение DWALoginForm.

- Нажмите Save & Close (Сохранить и закрыть).

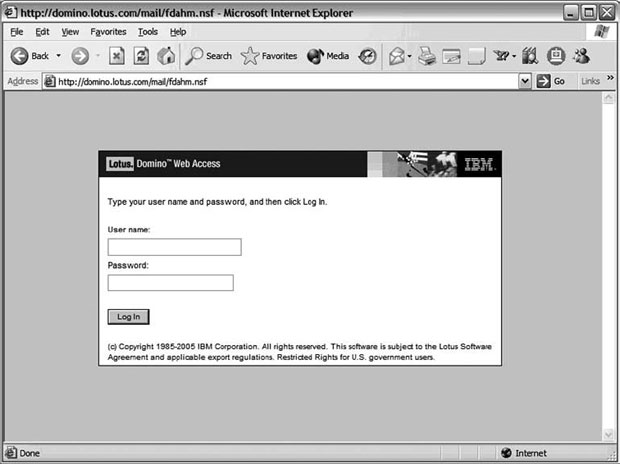

После выполнения этих шагов и перезапуска задачи HTTP вы можете использовать новую форму – DWALoginForm, которая выглядит так, как показано на рис. 7.9.

При использовании сеансовой аутентификации существует 2 метода расширения возможностей аутентификации.

Во-первых, вы можете применить, например, аутентификационные токены RSA Ace/Agent и RSA SecurID для выполнения многофакторной аутентификации.

Во-вторых, вы можете включить систему единой регистрации на серверах, при которой, войдя один раз в систему (например, в портал организации), пользователю больше не нужно выполнять вход снова и снова при обращении к разным серверам, входящим в домен единой регистрации.

Аутентификация на основе сертификатов

Наряду с уже описанными функциями существует также возможность дополнить механизмы аутентификации шифрованием коммуникационного канала между Web-браузером пользователя и Domino при помощи SSL. Пользователи могут применять простую аутентификацию по имени и паролю или сеансовую аутентификацию, но вместо HTTP используется HTTPS.

Это означает, что в ходе аутентификации пользователи Domino Web Access имеют дополнительную возможность аутентифицировать сервер по своему доверенному корневому сертификату (если он был создан органом по сертификации, являющимся доверенным, в соответствии с данными в хранилище сертификатов Web-браузера). Клиент не обязан иметь интернет-сертификат x.509, если клиент настроен так, что выполняется только серверная аутентификация.

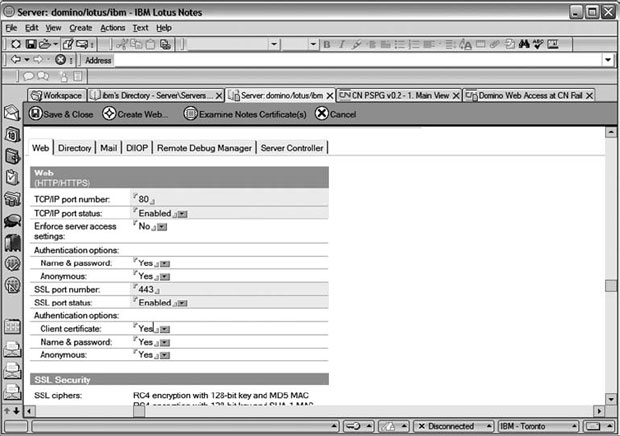

Серверная аутентификация производится с использованием протокола Secure Sockets Layer (SSL), который настраивается попротокольно. Это означает, что SSL можно включить для всех протоколов или только для некоторых. Для Domino Web Access это означает, что можно включить SSL для HTTP, оставив все остальные протоколы (SMTP, POP3 и IMAP) без изменений. Также необходимо открыть порт для анонимного доступа, в противном случае Domino будет требовать сертификат или имя и пароль от клиента.

Пойдя на немалые затраты, связанные с управлением сертификатами x.509v3 всех

пользователей в IT-инфраструктуре, вы также можете использовать аутентификацию

на основе сертификата клиента. Объяснения приводятся в прил. "С", "Domino как ис-

точник сертификатов". Чтобы включить аутентификацию на основе сертификата

клиента, в документе Server перейдите к закладке Ports (Порты)  Internet Ports

(Интернет-порты)

Internet Ports

(Интернет-порты)  Web. Укажите Yes в поле Client certificate (Сертификат клиента), как

показано на рис. 7.10.

Web. Укажите Yes в поле Client certificate (Сертификат клиента), как

показано на рис. 7.10.

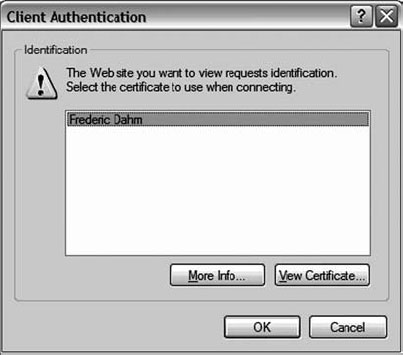

Независимо от используемого варианта аутентификации (простая, по имени и паролю или сеансовая), пользователю будет предложено указать не имя и пароль, а сертификат x.509v3, как показано на рис. 7.11.

Чтобы пользователь Domino Web Access мог безопасно выполнить HTTP-аутентификацию на сервере Domino с помощью SSL, ему необходим браузер, поддерживающий SSL, и доверенный корневой сертификат, выпущенный Domino или сторонним источником сертификатов (certificate authority, CA).

Чтобы получить доверенный корневой сертификат для Web-браузера от CA Domino, пользователь интернет-клиента должен выполнить следующие шаги:

- Зайти в приложение Domino Certificate Requests (в Domino 7) или Certificate Authority (Domino 5).

- Выбрать пункт Accept This Authority In Your Browser (Принимать данный источник сертификатов в браузере).

Если доверенный корневой сертификат предназначается для стороннего CA, для правильного объединения следуйте установленной сторонним CA процедуре. Если и клиент и сервер уже имеют сертификаты, выпущенные данным CA, или уже имеют общего CA, этот этап проходить необязательно.

Поскольку мы имеем здесь дело только с серверной SSL-аутентификацией, у пользователя есть возможность пропустить этап, связанный с базой CA, и просто применить сам защищенный при помощи SSL сервер. В этом случае пользователь сам решает, нужно ли доверять данному серверу, когда ему будет предложено сделать этот выбор. Этот момент сходен с приглашением на перекрестную сертификацию в Notes при контакте с внешним сервером Domino (Естественно, получить корневой сертификат лучше, поскольку это не придется делать для каждого сервера).

Мы предлагаем полную информацию по настройке CA, созданию доверенного корневого сертификата, включению SSL, созданию клиентских сертификатов и выбору их для использования в Web-браузере в прил. "С", "Domino как источник сертификатов".