|

Здравствуйте,при покупке печатной формы сертификата,будут ли выданы обе печатные сторны? |

Программные средства, поддерживающие управление информационной безопасностью на предприятии

Использование программных средств для поддержки управления безопасностью

Деятельность по обеспечению информационной безопасности на предприятии может поддерживаться программными продуктами различных типов. В большинстве случаев программная поддержка реализации политики информационной безопасности обеспечивается функциями и программными модулями, которые встроены непосредственно в программное обеспечение, создающее условия для хранения, обработки и передачи информации (операционные системы, системы управления базами данных, системы электронной почты, MRP/ERP-системы). Практически все современные программные продукты имеют внутренние средства, позволяющие четко определить права тех или иных пользователей, разграничить доступ к информации, распределить использование системных ресурсов и ввести другие ограничения, которые в целом должны обеспечить соблюдение установленных требований и реализацию политики информационной безопасности.

Применение других инструментальных средств, как правило, не является обязательным, но во многих случаях позволяет повысить эффективность и качество многих работ, связанных с оценкой рисков, разработкой организационной документации, контролем за выполнением установленных требований и выполнением многих других важных функций. Таким образом, выделяется отдельный класс специальных программных продуктов, предназначенных исключительно для поддержания процессов разработки политик безопасности и управления информационной безопасностью на организационном уровне. Основными функциями таких программ являются справочно-информационная поддержка, помощь при обработке управленческой информации, оценке рисков и подготовке необходимых документов. В частности, для этих целей может использоваться ПО следующих основных видов:

- сборники (интерактивные электронные справочники), которые содержат типовые документы (шаблоны документов), используемые для управления информационной безопасностью, описания отдельных процессов и процедур, связанных с обеспечением информационной безопасности, должностных обязанностей и функций сотрудников предприятия;

- системы, предназначенные для накопления и обработки сведений о рисках и проведения сводных оценочных расчетов показателей риска;

- ПО, интегрированное в информационную систему предприятия и позволяющее автоматически контролировать соблюдение установленных политик безопасности, а также помогающее формировать заключения о текущем состоянии информационной безопасности (в т.ч. путем анализа действий пользователей в информационной системе, а также путем анализа журналов операционных систем, программ, средств защиты и сетевого оборудования);

- ПО, осуществляющее поддержку процессов аудита информационной безопасности.

Также с управлением информационной безопасностью связаны программные продукты, которые:

- автоматически (централизовано и унифицировано) управляют учетными записями и правами доступа одновременно в нескольких элементах информационной инфраструктуры (базах данных, приложениях и т.п.);

- производят автоматическое сканирование отдельных элементов информационной инфраструктуры (операционных систем, программ, средств защиты информации) и их проверку на устойчивость и наличие уязвимостей;

- производят автоматическое обновление программных продуктов с целью устранения выявленных уязвимостей (установку т.н. "патчей", "заплаток").

Программная поддержка работы с политикой безопасности

Сборники (справочники), которые содержат типовые документы, связанные с обеспечением информационной безопасности, могут включать в себя:

- образцы политик безопасности разных уровней для предприятий, функционирующих в различных сферах деятельности и предъявляющих различные требования к уровню защищенности информации;

- образцы (шаблоны, бланки) документов, используемых в процессах защиты информации (обязательств о неразглашении информации, отчетов о состоянии информационной безопасности и т.п.);

- образцы разделов различных договоров (контрактов с различными контрагентами или трудовых договоров с сотрудниками предприятия), содержащие требования к обеспечению информационной безопасности.

Такого рода электронные справочники могут выпускаться как на основе оригинальных методических разработок, так и на основе общепризнанных стандартов (таких как ISO 17799) с целью содействовать прохождению сертификации на соответствие этим стандартам. Выпускаемые электронные справочники могут быть дополнены учебниками, текстами стандартов и другими методическими материалами, выпущенными в виде брошюр. Одним из наиболее полных является электронный справочник "Information Security Policies Made Easy" американской компании Information Shield, Inc. Девятая версия этого справочника содержит более 1360 образцов и шаблонов различных документов, созданных с учетом требований стандарта ISO 17799 и относящихся ко всем аспектами информационной безопасности предприятия.

Концепции более развитых программных продуктов, основанных на интерактивном интеллектуальном анализе и совершенствовании политики безопасности, предполагают, что пользователь (менеджер) сначала внесет всю необходимую информацию о состоянии информационной безопасности на своем предприятии (ответит на задаваемые программой вопросы), а затем получит детальный отчет о состоянии информационной безопасности, описание уровня соответствия требованиям стандартов, рекомендации по усовершенствованию действующей политики безопасности и другие отчеты. Таким образом, программное обеспечение позволяет увязывать в единый процесс процедуры первичного сбора информации о предприятии, анализа фактического уровня организационного обеспечения информационной безопасности, разработки документации, адаптации методов управления к определенным требованиям (например, стандарта ISO 17799) и проведение аудитов информационной безопасности.

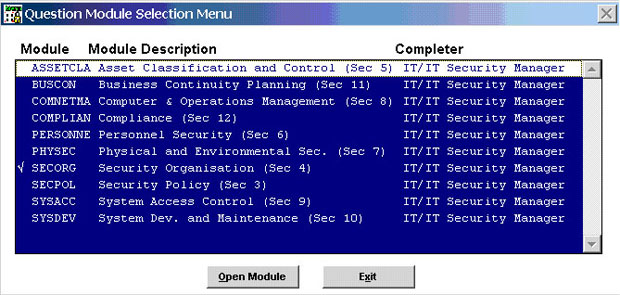

Одним из таких программных продуктов является система "COBRA", поставляемая британской компанией "C&A Systems Security Ltd." в двух вариантах: сокращенная версия включает в себя модуль "COBRA ISO17799 Consultant", а полная версия, помимо него, содержит также дополнительные средства анализа рисков ("Risk Consultant") и специальный модуль, позволяющий создавать и модифицировать собственные базы знаний и наборы вопросов для исследования состояния информационной безопасности ("Module Manager"). Базовый модуль этой системы предназначен для оценки того, в какой степени работа по защите информационной безопасности соответствует требованиям стандарта ISO 17799. На первом этапе его использования вступает в работу "Question Module" — Модуль ответов на вопросы, который содержит набор вопросов, разделенных на группы в соответствии со структурой стандарта ISO 17799: безопасность персонала, политика безопасности, управление доступом, планирование непрерывной работы и т.п. (см. рис. 12.1).

увеличить изображение

Рис. 12.1. Группы вопросов, используемых для анализа состояния информационной безопасности системой "COBRA"

На основе введенной таким образом информации может быть получен отчет о состоянии информационной безопасности и степени ее соответствия требованиям стандарта. В частности, такой отчет может состоять из пяти основных разделов:

- Вводная часть

- Перечень основных направлений работы, подвергнутых проверке

- Оценка уровня несоответствий

- Перечень организационных мероприятий, реализация которых необходима для выполнения требований стандарта

- Перечень заданных вопросов и данных на них ответов

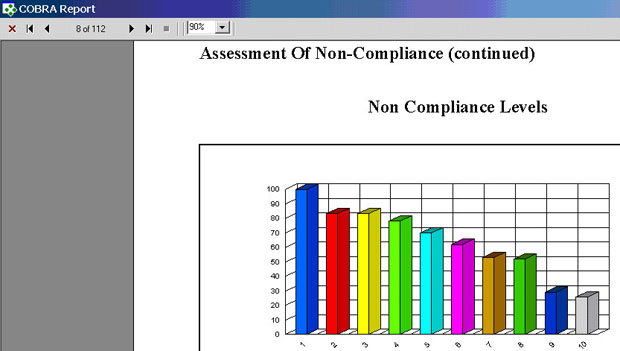

Помимо текстовой части, в отчет также могут быть включены графики, наглядно отражающие уровни выполнения требований стандарта (см. рис. 12.3).

Дополнительные модули, входящие в полную версию программного продукта, необходимы для обеспечения более полного и гибкого анализа рисков в условиях конкретного предприятия.

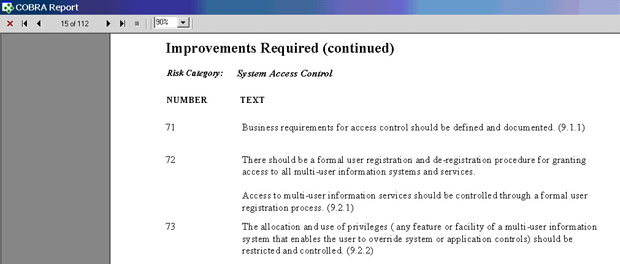

увеличить изображение

Рис. 12.2. Раздел отчета о состояний информационной безопасности, содержащий организационные рекомендации

К числу программных продуктов такого рода, аналогичных британской системе "COBRA", относится также "Программный комплекс управления политикой информационной безопасности компании КОНДОР+", поставляемый Санкт-Петербургской фирмой "Диджитал Секьюрити". Он содержит как электронные справочники, так и модуль, осуществляющий интерактивное взаимодействие с пользователем в процессе анализа и совершенствования политики информационной безопасности. Данный программный комплекс, помимо сборника типовых политик безопасности, включает в себя четыре основных функциональных модуля (раздела):

- "Проект" — предназначен для сбора информации о состоянии информационной безопасности;

- "Отчеты" — предназначен для детального анализа состояния информационной безопасности на основе введенных данных;

- "Диаграммы/статистика" — предназначен для сводного анализа состояния информационной безопасности;

- "Анализ рисков" — предназначен для количественной оценки существующих рисков.

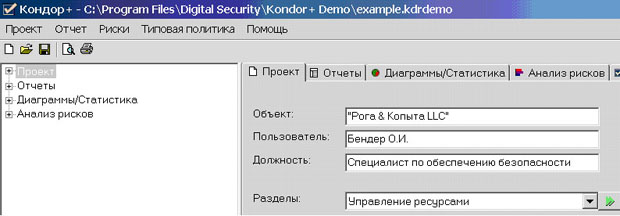

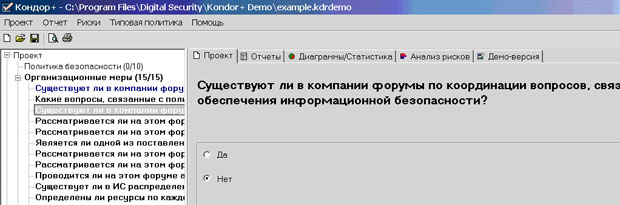

Так же как и в системе "COBRA", в модуле "Проект" "Программного комплекса КОНДОР+" пользователю – ответственному менеджеру – предлагается ответить на вопросы, сгруппированные в соответствии со структурой стандарта ISO 17799 и имеющие определенные варианты ответов.

увеличить изображение

Рис. 12.5. Модуль "Проект": Ответы на вопросы о состоянии информационной безопасности

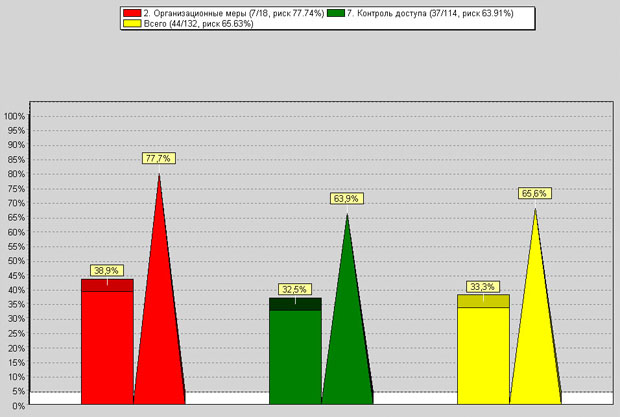

На основе введенной таким образом информации программа автоматически формирует как сводную статистику, представляемую в виде диаграмм для каждого раздела стандарта ISO 17799, так и детализированные отчеты об имеющихся несоответствиях.

увеличить изображение

Рис. 12.6. Графическое представление сводных данных об имеющихся несоответствиях

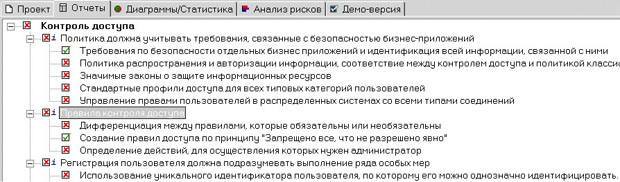

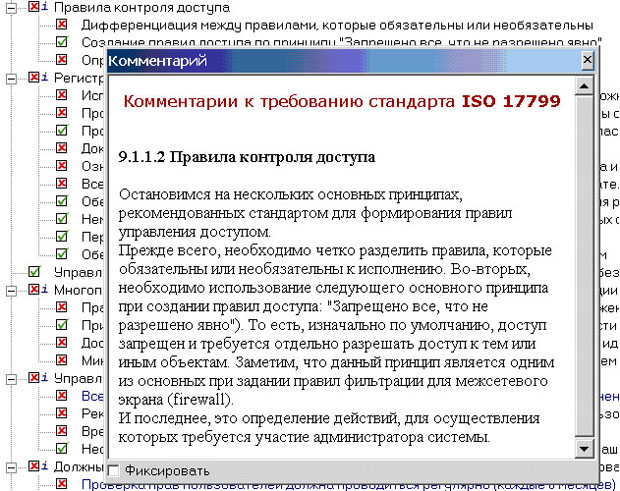

При анализе несоответствий в модуле "Отчеты" пользователь имеет возможность при помощи справочной подсистемы обратиться к комментариям и рекомендациям экспертов, описывающим отдельные вопросы практического применения стандарта ISO 17799.

Таким образом, программный комплекс "КОНДОР+" позволяет провести весь комплекс работ по сбору сведений о состоянии информационной безопасности и организации защитных мер на предприятии, сопоставлению фактического положения дел с требованиями стандарта ISO 17799 (как укрупненно, так и детально) и определению приоритетных направлений дальнейшего развития системы менеджмента.